ウェブカメラのセキュリティ

誰もあなたをスパイしていないことを確認する方法

私はあなたを怖がらせたくありませんが、誰かがあなたのウェブカメラにアクセスできたら、あなたは気づかずにどうしますか?

今誰かがあなたのウェブカメラを通してあなたを見ているかもしれないと想像してください。変な感じではないですか?ぎこちない?

とりわけ、私はそれがプライバシー侵害のように感じると想像できました。不要なスヌープを確認したり獲得したりする必要があまりない場合でも、発生を防止したいだけです.

最も話題のビジネスリーダーでありFacebookのCEOであるMark Zuckerbergでさえ、 ウェブカメラのセキュリティ予防措置 自分のプライバシーを保護するため.

このガイドでは、実行する必要のあるいくつかの重要なセキュリティ手順を紹介しますので、ウェブカメラを介して誰もあなたをスパイしていないことを確認できます.

さあ行こう.

ウェブカメラのハッキング

ハッカーは長年にわたって積極的に脆弱性を悪用し、ウェブカメラを標的にしています.

しかし、ビデオの品質が向上しているため、ウェブカメラのハッキングの脅威はますます破壊的になっています。自宅の詳細などの視覚情報に、これまで以上にアクセスしやすくなりました.

たとえば、2015年後半、トロントの地元の警察は、 女性は自分と彼氏の親密な画像を受け取った Facebook経由でラップトップで何かを見ています。ハッカーは彼女のウェブカメラにアクセスし、リモートでアクティブ化することができました.

2014年、The Atlanticはウェブカメラハッキングと呼ばれることもありました。ウェブカメラハッキングの流行」2011年から2014年の間に非常に頻繁に発生したため.

マルウェアターゲティングウェブカメラ

ハッカーとサイバー犯罪者は、特にWebカメラの侵害を目的としたマルウェアを作成します。これは「Camfecting.」

感染に成功すると、ハッカーはラップトップまたはデスクトップPCの背後で標的を見ることができ、被害者は疑いを持たなくなります。.

による アトランティック, リモートアクセスツール(RAT)は、Webカメラを中心としたスパイソフトウェアであるソフトウェアの一種です。ソフトウェアの目標は、ターゲットをスパイできるようにすることです.

スパイソフトウェアは、さまざまな方法を使用してシステムに感染する可能性があります。コンピューターのWebカメラに感染する主な2つの方法は次のとおりです。

-

被害者は感染したWebサイトを開きます

-

被害者はフィッシングメールの添付ファイルを開きます

ハッカーは、あなたをだまして感染したWebサイトを訪問させたり、悪意のあるファイルを開くことに成功した場合、Webカメラにアクセスします。.

たとえば、19歳のアメリカのティーンエイジャーであるJared James Abrahamは、彼が有罪を認めたときにニュースで放送されました。 2013年11月に100〜150人以上の女性をハッキング.

10代は、「Blackshades」と呼ばれる攻撃的なタイプのウェブカメラに焦点を当てたマルウェアを使用しました。彼は、マルウェアを使用して、対象の女性のヌード画像、ビデオ、およびその他の個人データを盗みました。彼の犠牲者の一人は ミスティーンUSA 2013キャシディウルフ.

このようなほとんどの場合、ハッカーはターゲットを脅迫するために、恐ろしい戦術を使用するか、個人の(多くの場合、機密/明らかにする)画像またはビデオを悪用します。.

誰もスパイしていないことを確認する方法

ウェブカメラを介して誰もあなたをsn索できないようにするために、さまざまなウェブカメラのセキュリティ対策があります。.

このような望ましくないスヌープからあなた自身とあなたの環境を保護することが重要です。考慮すべきセキュリティ対策のリストを次に示します.

1

ウェブカメラを隠す

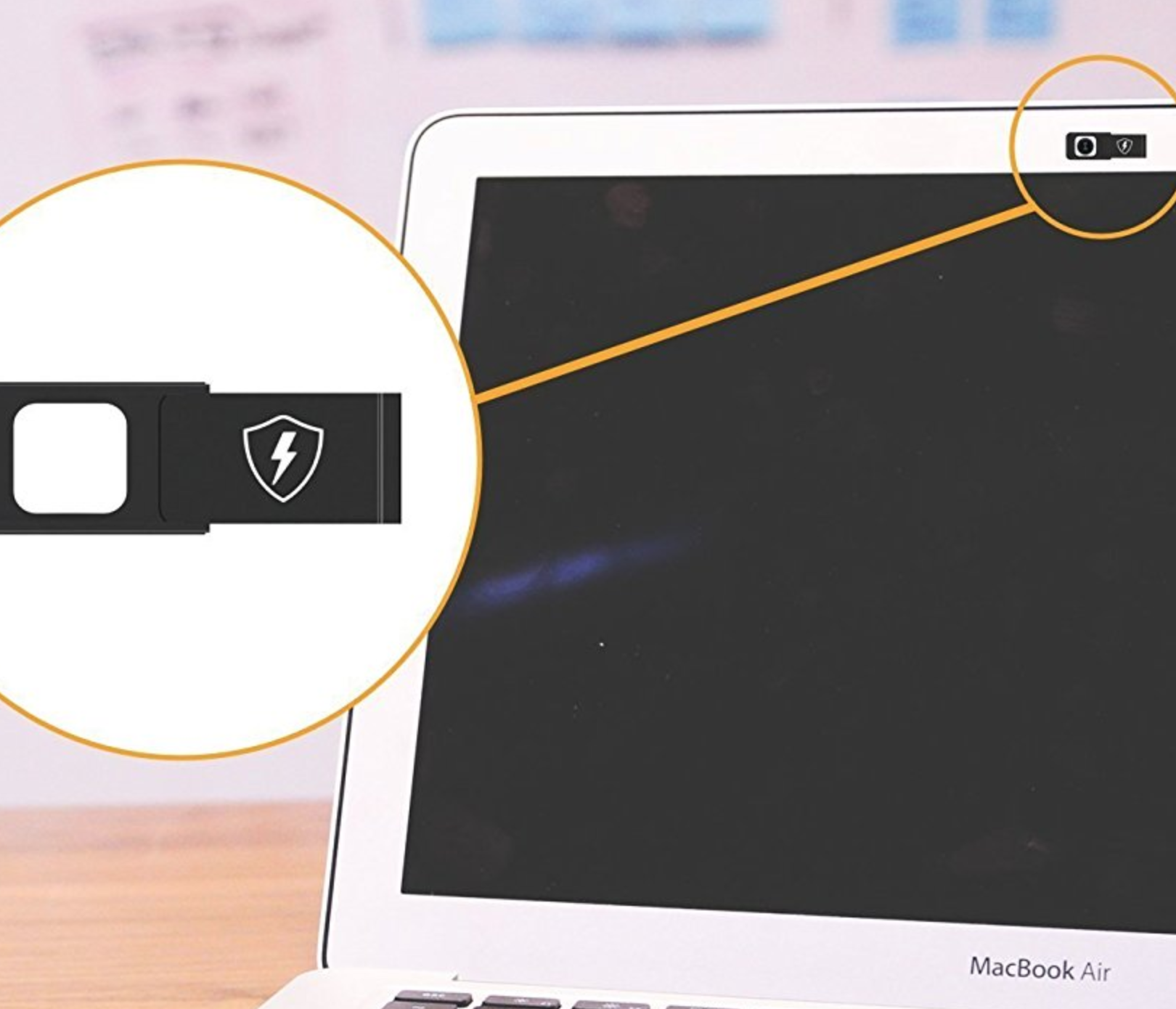

マーク・ザッカーバーグ (Facebook CEO), ジェームズ・コミー (FBIボス)および カニエ・ウェスト ウェブカメラをテープで物理的に覆うだけで不要なスヌープを阻止する重要かつ有名な人々の例.

画像を見るとわかるように(注意深く見てください)、Mark Zuckerbergは物理的にWebカメラとマイクの両方をテープで覆っています。マーク・ザッカーバーグは、マイクに黒いテープを使用し、ウェブカメラに小さな白いテープを使用しているようです.

画像ソース

前述の紳士と同じ戦術を実装することを選択した場合、カバーが有効かどうかをテストしてください。 Skype通話テストを設定するか、Macbookの場合はFaceTimeを起動して、自分がまだ見えるかどうかを判断します。テープはすべてをブロックするはずです.

明らかに、ウェブカメラを頻繁に使用する場合は特に、テープが煩わしい場合があります。テープはカメラに粘着性の残留物を残す場合があり、しばらく使用した後に適切に粘着しない場合があります.

画像ソース

ZuckerbergやComeyのソリューションを選ぶ代わりに、ウェブカメラのカバーをオンラインで購入することもできます。 Amazonでは、1つまたは一連のカバーで7ドルから20ドルの範囲でウェブカメラカバーを購入できます。.

たとえば、Amazonの検索バーに「ウェブカメラカバー」と入力し、利用可能なカバーをスクロールします。また、ラップトップ、デスクトップ、スマートフォン、タブレットで動作する多機能カバーを選択することもできます.

2

ウェブカメラの無効化または取り外し

使用しているラップトップ、デスクトップコンピューター、またはその他のデバイスの種類に関係なく、統合または組み込みのWebカメラを無効にするプロセスは通常非常に簡単です.

プロセスはコンピューターおよびオペレーティングシステムのバージョンによって若干異なりますが、一般的には、設定またはシステムアプリダッシュボード内でウェブカメラを無効にできます。.

ラップトップまたはコンピューターで外部Webカメラを使用している場合は、さらに簡単です。常に外部Webカメラを切断し、使用したいときにのみプラグインするだけです。.

外部ウェブカメラを使用すると、使用したいときにウェブカメラを簡単に再度有効にできます。.

3

デスクトップPCの電源を切る/ラップトップを閉じる

家族とのビデオ通話やビジネス関連の状況でSkypeやFaceTimeを使用していると想像できます。前のセクションで説明したウェブカメラカバーを使用する代わりに、デスクトップPCをオフにするか、使用していないときにラップトップを閉じるのが賢明です。.

コンピューターが使用されていないときにのみ保護されるため、明らかに長期的なソリューションではありません。PCまたはラップトップを使用している場合は、別の方法を使用する必要があります。.

4

フィッシングメールの添付ファイルを開かない(特に不明なソースから)

フィッシングメールは、悪意のあるファイルをダウンロードしたり、有害なリンクを開いたりするように人々をだますために使用される一般的で比較的成功した方法.

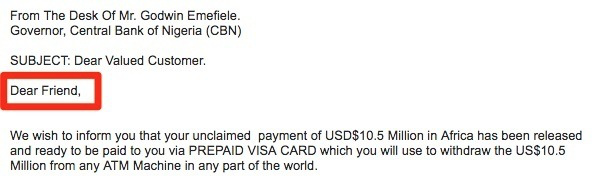

したがって、フィッシング詐欺の兆候を示すメールを開かないようにすることが非常に重要です.

たとえば、(見かけ上)連邦準備銀行からメールを受信したが、実際のメールアドレスが「[email protected]」のようなものである場合、何か問題があることを知っている必要があります。連邦準備銀行は「blake.ocn.ne.jp」というメールの末尾を使用していません.

フィッシングメールであることを示すもう1つの兆候は、「親愛なる友人」や「私の友人」などの奇妙な電子メールの挨拶です。 、フィッシングメールである可能性が高い.

テキスト内のリンクやメールに添付された添付ファイルをクリックしないでください。添付ファイルにマルウェアのタイプが含まれている可能性が高くなります。また、ハッカーがウェブカメラに合わせたマルウェアを添付してコンピューターやラップトップにインストールすることも珍しくありません。.

私の詳細な投稿を読んでください フィッシングメール 追加の情報が必要な場合。私の投稿には、フィッシングメールに関する多くの役立つ情報とヒントも含まれています。.

5

ソーシャルメディアプラットフォームでリンクをクリックしたりファイルを開いたりしないでください

フィッシングメールの代替方法は、有害なWebサイトにリダイレクトするか、ダウンロードを自動的に開始する短縮リンクです。.

この戦術は、主にソーシャルメディアWebサイトやその他のソーシャルプラットフォームで使用されます。ハッカーやその他のタイプのサイバー泥棒はこれらのWebサイトを使用して、短縮リンクまたはマルウェアファイルをターゲットに送信します.

特定のターゲットに特に焦点を当てることができますが、悪意のあるリンク/ファイルをプラットフォームまたはWebサイト上のユーザーのバルクコレクションに送信することもあります。.

したがって、ソーシャルメディアは楽しいプラットフォームであるだけでなく、ハッカーの犠牲になる多くの機会があることを認識することが不可欠です。.

一般に、短縮URL、不明なファイル、またはリンクを開かないでください。リンクまたはファイルを開いた場合は、信頼できる知り合いからのものであることを確認してください.

ダウンロードする可能性のあるファイルは、Webカメラを制御し、あなたをスパイするために使用されるWebカメラに焦点を当てたマルウェアである可能性があります.

個人情報の盗難にも注意してください。友だちの1人が非常に奇妙なリクエストまたはリンクを送信した場合、おそらくそのアカウントが侵害されている可能性があります.

6

ラップトップまたはデスクトップPCでマルウェアをスキャンする

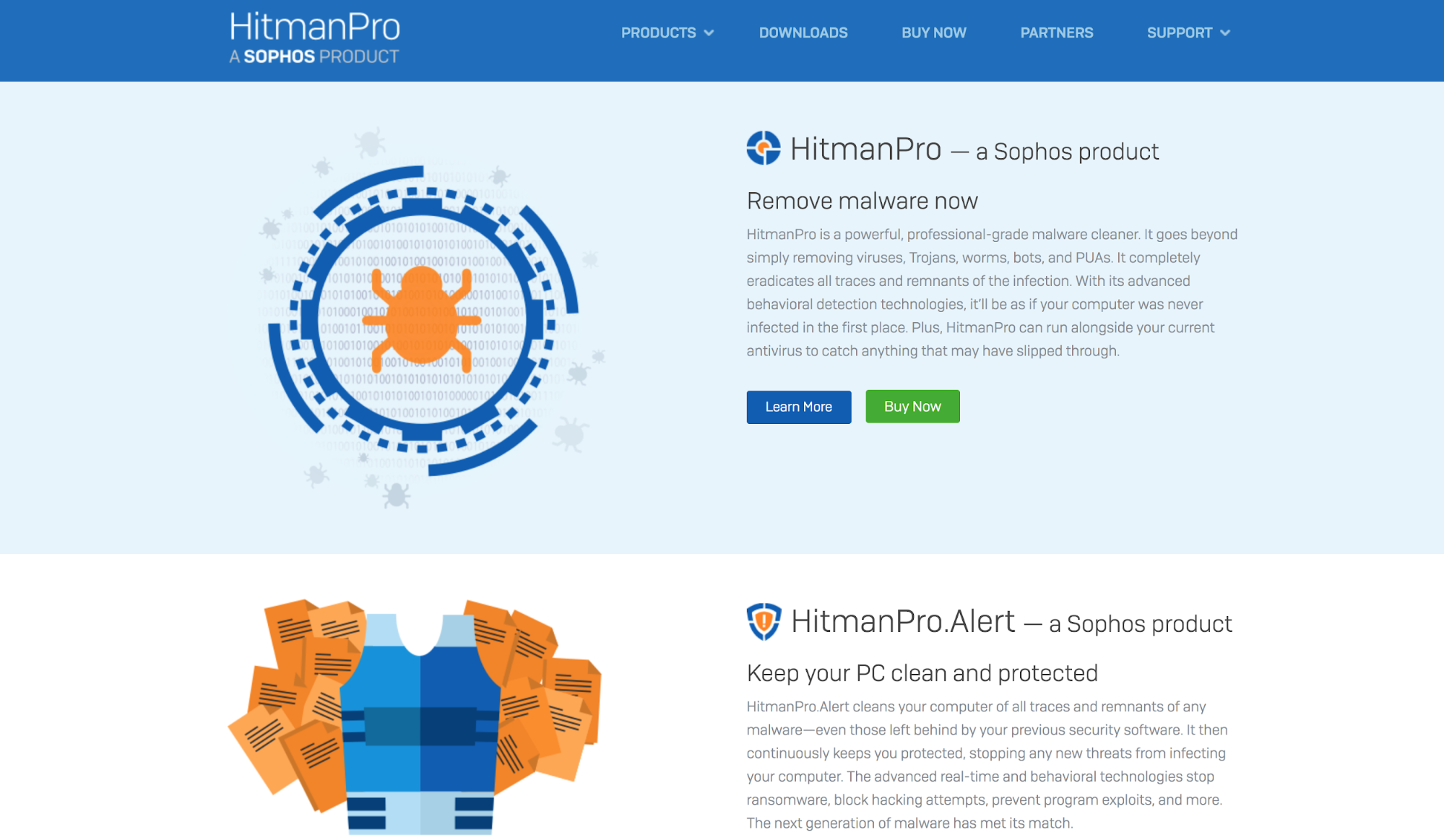

従来、ウイルス対策ソフトウェアは、ウェブカメラに合わせたマルウェアをスキャンするように調整されているのではなく、システム全体に損傷または損害を引き起こす、より攻撃的なタイプのマルウェアまたはトロイの木馬向けに調整されています.

アンチウイルスは、「簡単に言えば」「認識」システムを介して機能するソフトウェアに基づいています。そのため、ウイルス対策プログラムは、特定の種類のマルウェアがウイルス対策データベースにリストされている場合にのみマルウェアを検出します.

もちろん、ウイルス対策ソフトウェア開発者が常に脆弱性を修正するのは、ウェブカメラに合わせたマルウェアが最優先事項ではありません。したがって、次のような専用のマルウェア対策プログラムのダウンロードを検討する必要があります。 Malwarebytes または HitmanPro.

このタイプのソフトウェアは、通常のウイルス対策ソフトウェアに対して検出されない可能性のあるマルウェアを検出するように設計されています.

MalwarebytesとHitmanProは、どちらもウイルス対策ソフトウェアと一緒に実行するための非常に優れた代替手段です.

ソフトウェアはウイルス対策ソフトウェアを妨害しません。さらに、アンチウイルスが認識できないマルウェアを検出する可能性があります.

マルウェア対策は、Windowsデバイスで有害なファイルを検出しましたか?で私の投稿を読む Windowsマシンからマルウェアを削除する方法.

7

慎重に

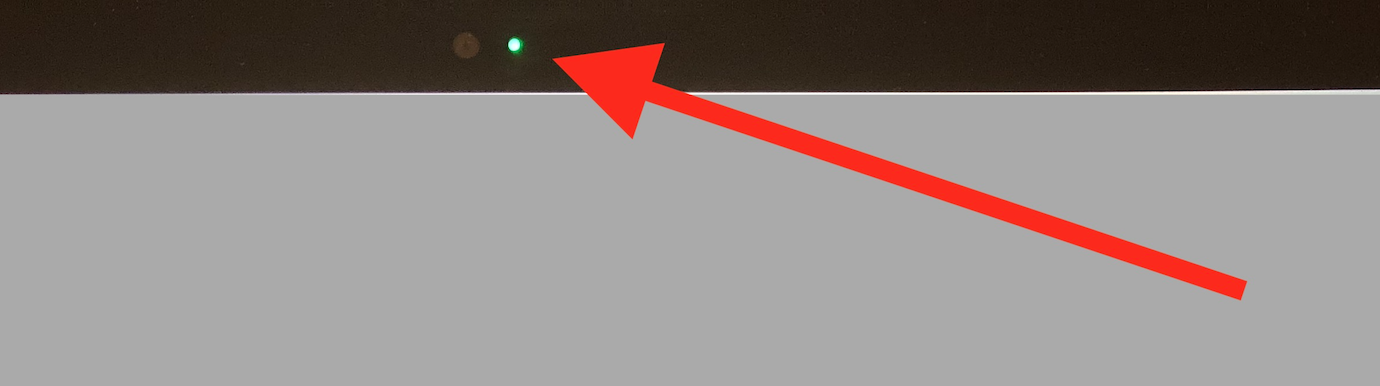

ほとんどの場合、Webカメラには、Webカメラがオンかオフかを示す外部通知ライトがあります。たとえば、ウェブカメラを使用していないときに通知ライトが点滅すると、アラームのベルが鳴ります.

技術的な問題かもしれませんが、Webカメラのセキュリティが侵害されていることに関係があるとしても驚かないでしょう.

ウェブカメラが突然点滅するウェブカメラの通知ライトなど、突然奇妙に動作し始めた場合は、Googleで動作の詳細を検索して、何が起こったのか、何が原因だったのかを調べます.

おそらく、この時点でマルウェア対策スキャナーを実行することは悪い考えではありません.

8

ウェブカメラソフトウェアの更新

他の種類のソフトウェアと同様に、ソフトウェアが古い場合、ハッカーやエクスプロイトに対して脆弱です。.

ウェブカメラは、ドライバー、ネットワークカード、スキャナーなど、他の独立した電子デバイスのように、ファームウェアによって制御および設計されたデバイスです。つまり、ハッカーは古いファームウェアの脆弱性を容易に悪用できます。.

ソフトウェア開発者はソフトウェア更新プログラムの脆弱性を修正しますので、そのような更新プログラムに関するニュースに注意してください.

9

ウェブカメラのデフォルト設定を変更する

外部ウェブカメラを使用していますか?次に、このセクションが適用されます.

外部(またはスタンドアロン)Webカメラは、製造工場を出る前に標準のデフォルト設定で構成されます。製造業者は、ユーザー名(たとえば、admin)やパスワードなどの標準のデフォルト設定を含む製品をエクスポートします.

これらの標準設定を構成し、デフォルトの管理者とパスワードを変更する唯一の方法は、インストールCDを使用するか、製造元のWebサイトからソフトウェアをダウンロードすることです.

手短に

ハッカーがウェブカメラにアクセスすることは間違いなく可能です。フィッシングメール、ソーシャルメディアサイト上の悪意のあるリンクまたはファイル、または時代遅れで脆弱なWebカメラソフトウェアを介して実行される可能性があります。.

ハッカーがウェブカメラにアクセスできるからといって、あなたがすでに被害者になっているわけではありません.

しかし、自分の身を守るために、この記事に記載した安全上の予防措置をすべて講じて、そのままにしておく方がよい.

マーク・ザッカーバーグとジェームズ・コミーは、これらの安全対策を確実に講じました。?