Угон браузера

Что это такое и как вы можете предотвратить это?

Раннее утро, и вы только что сделали чашку кофе. Вы запускаете свой любимый браузер, чтобы проверять ежедневные новости, когда вдруг вы видите в своем браузере различные необычные и странные значки.

Изменения произошли без выполнения вами каких-либо действий или установки какого-либо программного обеспечения, но, тем не менее, оно установлено в вашем браузере..

Это когда-нибудь случалось с тобой??

Тогда вы, вероятно, стали жертвой взлома браузера.

Не беспокойтесь слишком сильно – от большинства угонов браузера относительно легко избавиться, а ваш браузер легко восстановить до чистой версии..

Давайте начнем, посмотрев на то, что именно захватывает браузер.

Что такое угон браузера?

Определение «угон браузера» является « форма нежелательного программного обеспечения, которое изменяет настройки веб-браузера без разрешения пользователя.»

Программное обеспечение для захвата браузера может делать с вашим браузером то, что вы сами не собирались делать.

Например, когда ваш браузер захвачен, вы можете обнаружить, что ваша предыдущая домашняя страница по умолчанию изменилась или поисковая система больше не Google, а другая поисковая система..

Еще одним распространенным признаком угона браузера является нежелательная реклама, отображаемая в вашем браузере или во всплывающих окнах. Такие объявления могут также перенаправить вас на страницу угонщика.

Цель этих объявлений или перенаправить кого-то на определенную страницу – увеличить трафик на сайте. Суть в том, чтобы заставить как можно больше людей нажимать на объявления, поскольку хакерам платят по количеству кликов по объявлениям..

Это означает, что всякий раз, когда угонщик генерирует больше трафика на сайт, тем выше будет рекламный доход.

В крайних случаях угон браузера может привести к серьезным проблемам. Угонщики браузера могут манипулировать вашим браузером для загрузки вредоносного программного обеспечения..

Ваш браузер может автоматически загружать (иногда без вашего ведома) шпионское, вымогательное или другое вредоносное ПО, которое может нанести серьезный вред вашему устройству..

В качестве альтернативы, угонщики браузера могут быть за вашей банковской информацией или данными кредитной карты. Установив кейлоггер на ваше устройство через взломанный браузер, хакеры потенциально могли видеть все, что вы печатаете на вашем устройстве.

Затем хакер может продать украденные данные или вашу личную информацию третьим сторонам, например, для маркетинговых целей или кражи личных данных..

Вредоносная программа часто распространяется через зараженные системы, что зависит от доступности других систем в пределах ее досягаемости. Из-за значительного увеличения использования Интернета за последнее десятилетие хакерам стало намного выгоднее что-то делать с захватом браузера..

Браузеры используются ежедневно для серфинга в Интернете и используются в различных компьютерных операционных системах, таких как Windows и macOS X, а также на мобильных устройствах, таких как Android и iOS..

Это означает, что хакерам нужно создать вредоносный программный инструмент только один раз, чтобы настроить таргетинг на браузеры. Зараженные браузеры автоматически распространяют вредоносное ПО на другие браузеры в Интернете..

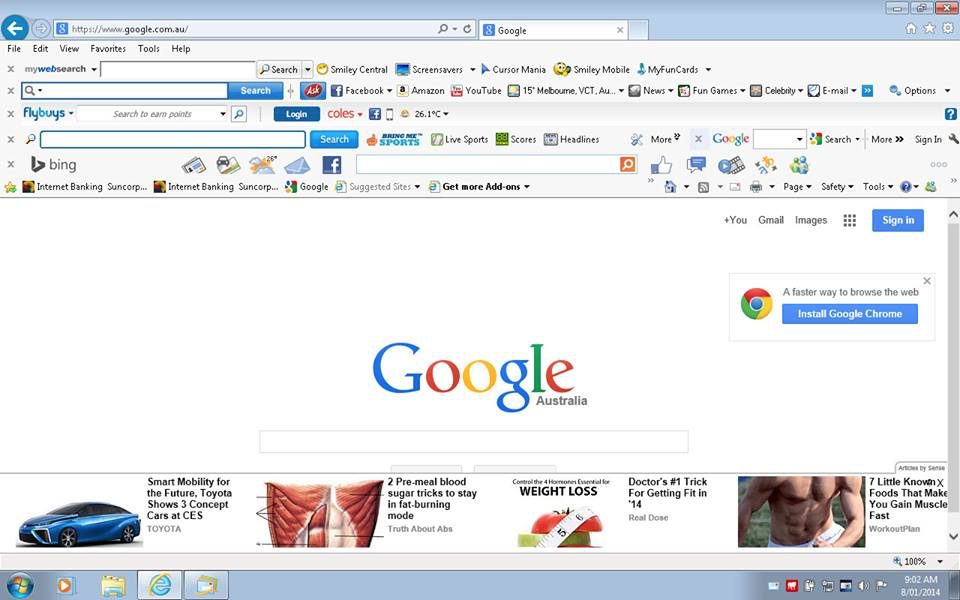

Изображение ниже является примером зараженного браузера, о чем можно судить по множеству установленных расширений браузера. Кроме того, нижняя часть окна браузера заполнена раздражающей рекламой..

Я расскажу о недостатках этого множества расширений браузера в следующем разделе..

Взлом браузера: симптомы

Существуют различные признаки того, что ваш браузер взломан. Вот наиболее очевидные признаки взломанного браузера:

-

Автоматическое перенаправление на непредусмотренные сайты

-

(Раздражает) всплывающие окна, которые содержат рекламу

-

Значительно медленно загружаемые страницы

- хэштег

Много странных и необычных панелей инструментов, установленных на ваш веб-браузер (которые вы не устанавливали самостоятельно)

Существует ряд известных панелей инструментов, панелей поиска и других типов программного обеспечения, которые обычно принадлежат взломанному браузеру..

Вот список нескольких известных примеров:

-

Панель инструментов кабелепровода

-

Купон Saver

-

GoSave

- хэштег

Вавилонская панель инструментов

- хэштег

CoolWebSearch

- хэштег

RocketTab

- хэштег

Задать панель инструментов

Программное обеспечение Enigma создал список вредоносных панелей инструментов и другого вредоносного программного обеспечения браузера. На момент написания этой статьи в списке насчитывалось 141 вредоносная панель инструментов..

Также, Википедия опубликовал обширный список программ для взлома браузеров, вредоносных поисковых систем, веб-сайтов и других вредоносных инструментов браузера.

Методы угона браузера & Как предотвратить это

Что касается большинства вредоносных программ, они не появляются на вашем ноутбуке или мобильном телефоне. Требуется действие пользователя для активации, загрузки или установки вредоносного ПО. Ничего не отличается от взлома браузера.

Хакеры придумывают новые методы, чтобы заставить людей выполнить действие и установить что-то в свой браузер.

Ниже я перечислил несколько распространенных методов, которые используются хакерами для установки вредоносных программ в браузеры..

После каждого упоминания я также объясню, как противостоять методу и как предотвратить его влияние на вас..

1

Хитрые пользователи в установке программного обеспечения с помощью процесса установки

Во многих случаях взлом браузера выполняется как часть процесса установки другой загрузки, которую пользователь считает надежной и безопасной..

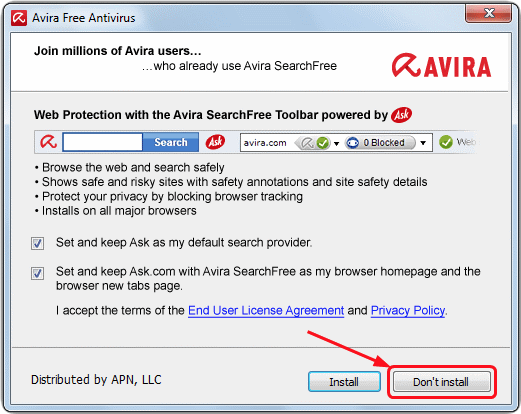

Это означает, что пользователь может быть обманут, чтобы согласиться установить дополнительные программные инструменты во время процесса установки другого программного инструмента. Он часто скрыт в положениях и условиях или в небольшом флажке, который позволяет разработчику программного обеспечения устанавливать вредоносное ПО.

Кроме того, программное обеспечение может обмануть пользователей, предлагая возможность отказаться от установки дополнительного программного обеспечения браузера. Тем не менее, опция доводится до пользователя таким образом, что вводит его в заблуждение, чтобы установить программное обеспечение в любом случае.

Например, в процессе установки может быть упомянуто что-то о дополнительном программном обеспечении браузера (это фактически вредоносная программа). В описании говорится, что программное обеспечение оптимизирует ваш опыт просмотра, поиска и т. Д. (Но это не так; это просто афера).

Пользователь может подумать, что на самом деле стоило бы установить дополнительное программное обеспечение, учитывая, что его первоначальная загрузка уже была произведена разработчиком программного обеспечения / компанией, которой он доверял..

На данный момент пользователь был обманут в установке вредоносного программного обеспечения.

Как разобраться с обманщиками процесса установки

Важно внимательно читать процесс установки каждый раз, когда вы загружаете что-то!

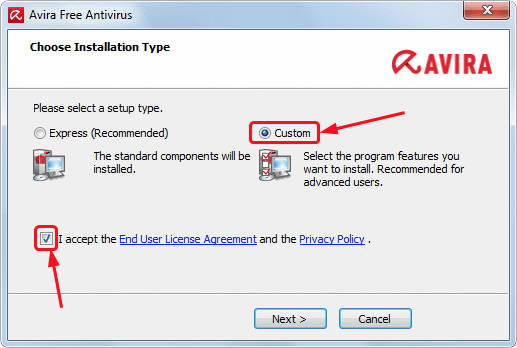

Всякий раз, когда вы устанавливаете стороннее программное обеспечение (даже если оно из надежного источника), всегда внимательно читайте шаги установки и доступные флажки.

Многие люди устанавливают программное обеспечение и устанавливают флажок «Рекомендуется». Во многих случаях, если вы выбираете процесс установки по умолчанию, довольно часто вы соглашаетесь установить и другие программные средства..

Источник изображения

Это даже происходит без полного понимания того, что вы устанавливаете, просто потому, что дополнительное программное обеспечение не отображается, пока вы не исследуете.

Если вы нажмете на такие термины, как «Дополнительно» или «Вручную», вы часто будете видеть несколько вариантов, которые вы можете (де) выбрать, чтобы загружать или не загружать дополнительное программное обеспечение, такое как панель инструментов или панель поиска..

Обязательно прочитайте внимательно и всегда проверяйте продвинутые шаги установки, чтобы узнать, пытаются ли они обмануть вас и при установке другого программного обеспечения..

2

Фишинговые письма & связи

Фишинговые письма – еще один популярный способ заставить людей загружать вредоносное ПО или посещать вредоносные веб-сайты..

Угонщик браузера может рассылать большое количество писем случайным людям для распространения вредоносных вложений..

Как только кто-то загрузит зараженное вложение, он автоматически установит программное обеспечение для угона браузера..

Также можно активировать установку программного обеспечения для взлома браузера, просто нажав на вредоносную ссылку.

Ссылка не всегда перенаправляет вас на сайт, который вы собирались посетить, но вместо этого перенаправляет вас на сайт угонщика.

Всегда есть возможность нажать на неправильную ссылку. Ссылка может быть размещена на веб-сайте, в электронной почте, в приложении обмена сообщениями, на форуме, в комментариях YouTube и т. Д..

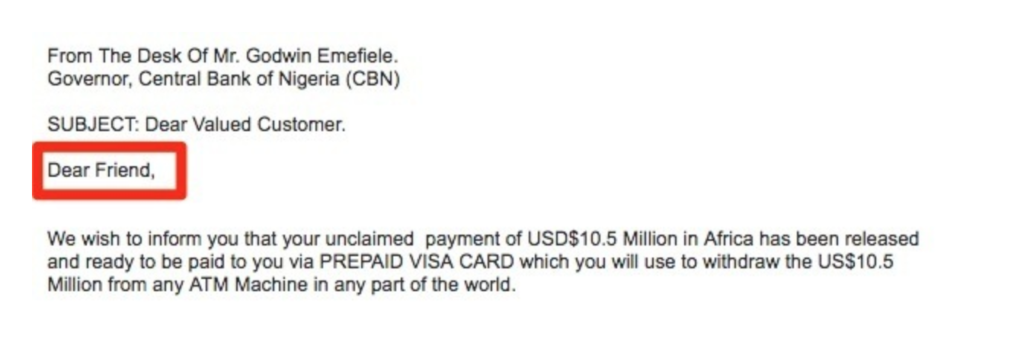

Фишинговые письма часто имеют определенные характеристики, которые говорят о том, что это фишинговые письма. Я говорю о странной грамматике, странных историях о богатой африканской кузине, которая умерла, или длинных и странных окончаниях по электронной почте, таких как «[электронная почта защищена]»

Простое и единственное решение: никогда не открывайте и не нажимайте на вложения или ссылки в электронных письмах, если отправитель неизвестен.

Читайте больше информации о фишинговые письма и как с ними бороться в моем углубленном посте на эту тему.

Также важно понимать, что в Интернете есть много ссылок, которые могут быть злонамеренными или вредными, а не только вложения и ссылки, которые приходят через вашу учетную запись электронной почты..

Если вы не уверены, что можете доверять ссылке, не нажимайте ее сразу. Вместо этого щелкните правой кнопкой мыши ссылку, чтобы скопировать и вставить ее в документ Word (или любой другой текстовый инструмент). В идеале вы хотите посещать только URL-адреса «https».

Затем вы можете увидеть, является ли это законным URL. Если вы все еще не уверены, вы также можете вставить ссылку в Сканер веб-сайта Norton. Этот инструмент проанализирует ссылку и проверит, безопасно ли ее посещать..

3

Скомпрометированное расширение для браузера & Дополнения

Есть много примеров взлома браузера, которые приходят из скомпрометированного расширения. Я говорю о сторонних (часто доверенных) плагинах или другом программном обеспечении браузера, которые предоставляют дополнительные функции и улучшения пользовательского опыта для пользователей.

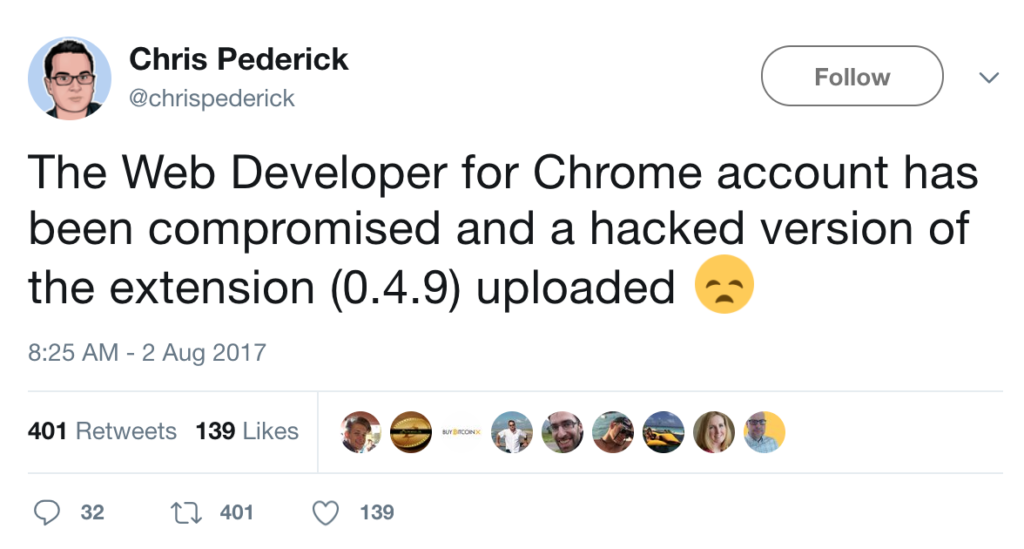

Например, Крис Педерик, разработчик расширения Chrome под названием «Веб-разработчик для Chrome» влюбился в фишинговое письмо сам. Его плагин используют более 1 миллиона пользователей Chrome по всему миру.

Хакер обманом заставил Криса Педерика открыть вредоносное вложение, чтобы получить данные учетной записи разработчика. Таким образом, хакер получил доступ к учетной записи Криса Педерика и смог изменить плагин.

Затем хакер написал и загрузил новый скрипт в плагин и обновил его для всех пользователей..

Таким образом, каждый пользователь, у которого был установлен плагин Web Developer для Chrome, также автоматически устанавливал программное обеспечение для угона браузера..

Существуют также случаи, когда расширения для защиты от вредоносных программ выдавали себя за законные программы защиты, но на самом деле эти расширения для защиты от вредоносных программ скрывают скрипты, которые тайно захватывают ваш браузер..

Можно почти сказать, что для хакеров иронично разрабатывать антивирусные расширения для браузеров, но затем использовать их против пользователей, потому что на самом деле это прикрытие для взлома вашего браузера..

Как справиться с компрометированными расширениями браузера & Дополнения

Такие методы увеличивают важность проверки каждого расширения или плагина браузера, который вы устанавливаете.

Существует несколько способов проверки расширений и дополнений. Важно проверять наличие отзывов и доверенных знаков со стороны разработчиков и других пользователей, а также проверять, был ли он отмечен в прошлом охранными компаниями..

Просто найдите расширение, которое вы хотите установить в Google, и проверьте, можете ли вы найти какую-либо сомнительную информацию. Если нет, то можно с уверенностью сказать, что вы можете установить его.

Если у него также есть масса положительных отзывов, скорее всего, это чистый программный инструмент.

Также важно проверить, что хочет сделать расширение. Например, если вы используете расширение для блокировки кода JavaScript, это нормально, что расширение хочет прочитать всю страницу, которую вы посещаете.

Но если вы установили расширение, которое позволяет вам сохранять рецепты еды, но при этом также требуется разрешение на чтение всего на каждой веб-странице, которую вы посещаете, и в вашем списке контактов, это должно звучать как сигнал тревоги..

В общем, надстройки и плагины используются для улучшения взаимодействия с пользователем или для предоставления некоторых полезных функций, таких как приведенная в примере, которые каким-то образом помогают разработчикам.

Но это именно те программные инструменты, которые уязвимы для эксплойтов и хакеров, главным образом потому, что безопасность этих надстроек и плагинов невелика.

Обязательно определите, действительно ли вам нужно расширение для браузера, потому что, если оно вам не нужно, избавьтесь от него!

Другие способы защитить себя

Список безопасного просмотра Google

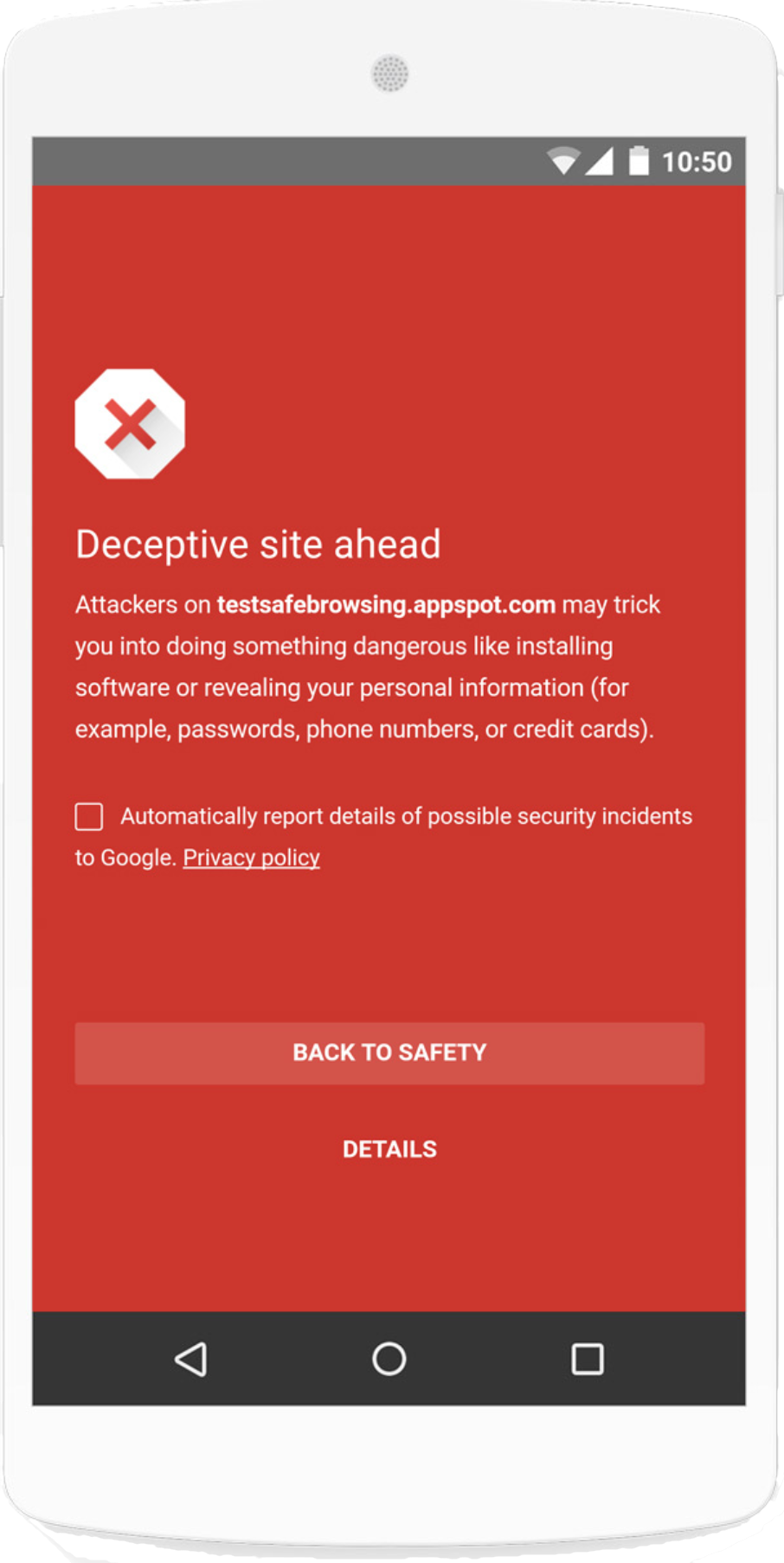

Google определяет список безопасного просмотра следующее:

«Безопасный просмотр – это сервис Google, который позволяет клиентским приложениям проверять URL-адреса по постоянно обновляемым спискам небезопасных веб-ресурсов Google. Примерами небезопасных веб-ресурсов являются сайты социальной инженерии (фишинговые и вводящие в заблуждение сайты) и сайты, на которых размещены вредоносные или нежелательные программы ».

Это означает, что Google отслеживает вредоносные сайты. После обнаружения веб-сайт будет добавлен в список. Так что, если пользователь хочет посетить веб-сайт, он получит предупреждение.

Источник изображения

Когда вы получаете это уведомление, лучше не посещать веб-сайт, который вы намеревались посетить. Крупнейшие компании по разработке браузеров, такие как Google Chrome (очевидно), Firefox и Safari, используют список безопасного просмотра.

Google начал с Список безопасного просмотра в 2006 году, но диагностический инструмент по-прежнему часто пополняется последними веб-сайтами, которые представляют угрозу для пользователей Интернета.

Что мы узнали

Взлом браузера происходит довольно часто, и во многих случаях пользователи не знают, что их браузер заражен определенным вредоносным программным обеспечением.

Хакеры используют несколько методов для взлома браузеров. Программное обеспечение для взлома иногда скрыто в процессе установки стороннего программного обеспечения, но фишинговые электронные письма и скомпрометированные надстройки также являются популярными методами для взлома браузеров..

Поэтому важно всегда внимательно читать шаги процесса установки и проверять наличие неожиданных флажков, которые могут быть установлены по умолчанию. Кроме того, никогда не открывайте URL или вложения в электронных письмах, которым вы не доверяете.

Будьте осторожны, когда дело доходит до расширений браузера, потому что многие расширения браузера, как правило, устарели и поэтому используются хакерами для мошеннических действий. Хакеры даже сами проектируют расширения браузера, чтобы потом заразить их вредоносными скриптами.

Всякий раз, когда вы просматриваете веб-сайт и заблокированы от посещения веб-сайта, а в списке безопасного просмотра Google появляется предупреждающее сообщение, лучше не игнорировать его и не переходить на веб-сайт в любом случае..

Хорошей новостью является то, что угон браузера не должен произойти с вами сейчас, когда вы знаете, что это такое. Запомните эти способы предотвращения этого, и вы не попадете на мошеннических обманщиков!

не рекомендую никому игнорировать угон браузера. Это серьезная угроза для вашей безопасности в Интернете и может привести к утечке ваших личных данных. Чтобы предотвратить угон браузера, следуйте рекомендациям в статье, таким как установка антивирусного программного обеспечения, не устанавливайте подозрительное программное обеспечение и не открывайте фишинговые письма. Будьте осторожны и защитите свою безопасность в Интернете.