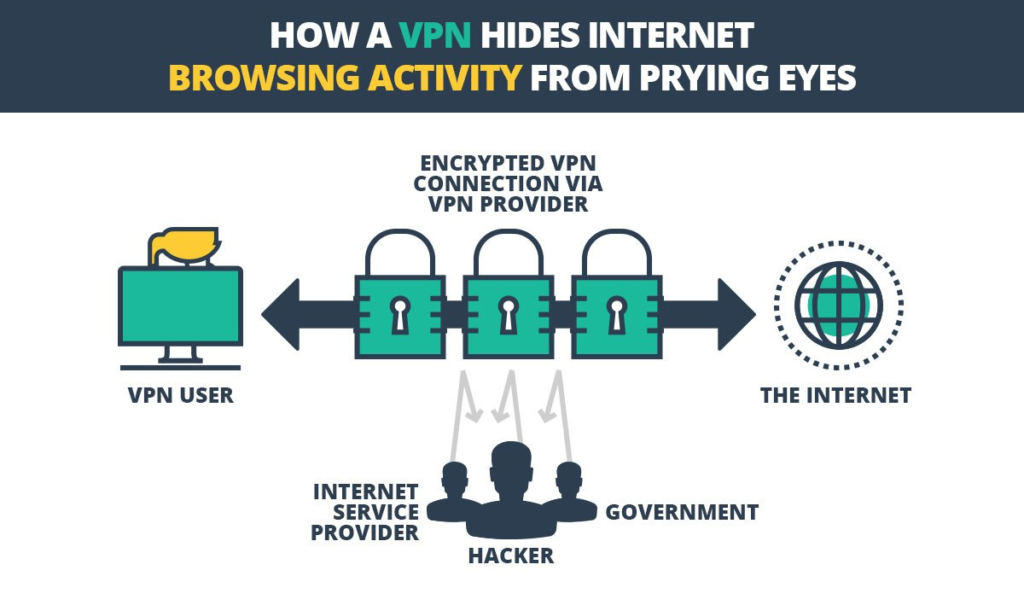

ربما تتمثل أهم ميزة للشبكة الافتراضية الخاصة (VPN) في قدرتها على تشفير البيانات المرسلة بين جهاز الكمبيوتر الخاص بك وخوادم موفر VPN.

لا يعمل تشفير VPN على حماية بياناتك الشخصية والتجارية فحسب ، بل يحمي أيضًا أنشطتك عبر الإنترنت من أعين المتطفلين.

في هذه المقالة ، سأقدم نظرة مفصلة على التشفير. سأغطي ماهية التشفير ، وكيف يعمل ، وكيف يستخدمه أفضل مزودي VPN للحفاظ على عناوين IP لعملائهم وبياناتهم في مأمن من التعرض.

بحلول نهاية هذه المقالة ، ستعرف المزيد عن التشفير أكثر مما كنت تحلم به ، وستكون مستعدًا بشكل أفضل لمعرفة المطالبات الترويجية لموفري VPN.

Contents

ما هو التشفير?

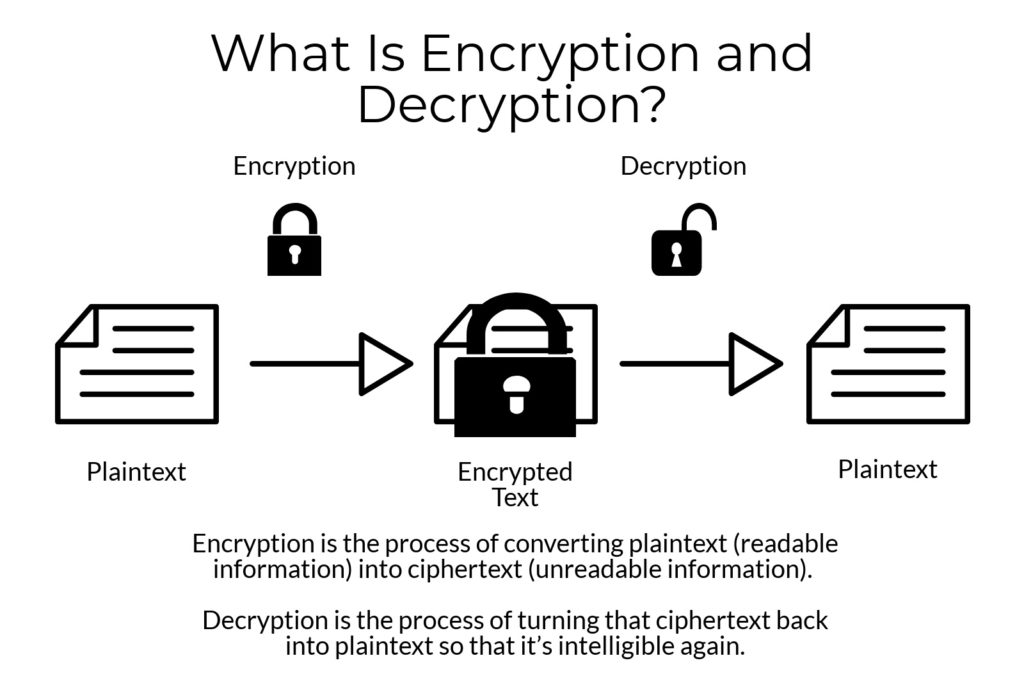

التشفير هي عملية تحويل نص عادي (معلومات قابلة للقراءة) إلى النص المشفر (معلومات غير قابلة للقراءة).

فك التشفير هي عملية تحويل ذلك النص المشفر الرجوع الى نص عادي بحيث تكون واضحة مرة أخرى.

تذكر كيف استخدمت أنت وأصدقاؤك “رمز سري” لإرسال الملاحظات في المدرسة الابتدائية؟ تقنية التشفير الحديثة متشابهة ، إلا أن فك تشفيرها أصعب بكثير من “A = 1 ، B = 2 ،” وما إلى ذلك..

تستخدم تقنية التشفير الحديثة مفتاح تشفير سري “لتغيير معالم” بيانات المستخدم بحيث لا يمكن قراءتها بواسطة أي شخص لا يملك مفتاح التشفير ، مما يمنع الغرباء من قراءة معلوماتك الشخصية.

لكي ترميز نص عادي أو فك تشفير النص المشفر ، أ المفتاح السري وهناك حاجة. كلا المفتاحين استخدام الشفرة, وهو عبارة عن خوارزمية يتم تطبيقها على نص عادي لإنشاء نص تشفير وفك تشفيره.

تستخدم البنوك ومعالجات بطاقات الائتمان والتجار وغيرهم التشفير لحماية المعلومات الحساسة – مثل أرقام بطاقات الائتمان ومعلومات الطلب والبيانات الحساسة الأخرى – من أعين المتطفلين من الغرباء.

ومع ذلك ، لأغراض هذه المقالة ، سوف نركز على تشفير ذلك مزودي VPN استخدامها لحماية معلومات المستخدمين الخاصة بهم – مثل حركة مرور الويب الخاصة بهم والملفات التي تم تنزيلها والخدمات التي يتم الوصول إليها – من أولئك الذين يحبون الحصول على نظرة خاطفة على ما يجري.

تقوم شبكة VPN بتوجيه اتصال الإنترنت الخاص بك من خلال “نفق” للتشفير ، مما يمنع أي شخص خارجي – مثل مزود خدمة الإنترنت أو تطبيق القانون أو المتسللين – من مراقبة عنوان IP الخاص بك ، وكذلك رحلاتك عبر الإنترنت وما يرتبط بها من أنشطة تجارية وشخصية حساسة معلومات.

ال نفق التشفير يدعى على نحو مناسب ، لأنه يعمل إلى حد كبير مثل أعمال مترو الانفاق أو نفق الطريق السريع.

على سبيل المثال ، على الرغم من أنك قد تعرف أن مترو الأنفاق تحت قدميك ، إلا أنك لا تعرف عدد القطارات التي تمر عبر النفق ، وعدد السيارات التي تمتلكها ، وعدد الركاب الذين يركبونها ، أو أينما كانوا ، أو أين هم ‘ذاهبون.

يعمل اتصال VPN كنفق افتراضي ، يحمي رحلاتك عبر الإنترنت من أي شخص خارجي ويمنعهم من معرفة ما الذي تريده.

كيف يعمل التشفير

في وقت سابق من هذا المقال ، قدمت شرحًا بسيطًا لكيفية عمل التشفير.

بالطبع ، التشفير الحديث المستخدم لحماية البيانات في القرن الحادي والعشرين لا يعمل بنفس البساطة ، لكن العملية متشابهة.

عندما يكون التشفير الذي تستخدمه بسيطًا مثل الاستبدال الأبجدي أو الرقمي (مثل الذي استخدمته في المدرسة الابتدائية) ، فمن السهل فك تشفيره.

يعتمد التشفير الحديث على الرياضيات المعقدة خوارزميات التي تجعل التشفير وفك التشفير كثير أكثر تعقيدا.

هناك نوعان رئيسيان من مفاتيح التشفير المستخدمة اليوم: متماثل وغير متماثل.

خوارزميات مفتاح متماثل (مفاتيح خاصة)

- برو: سريع

- يخدع: أقل أمانا من غير المتماثلة

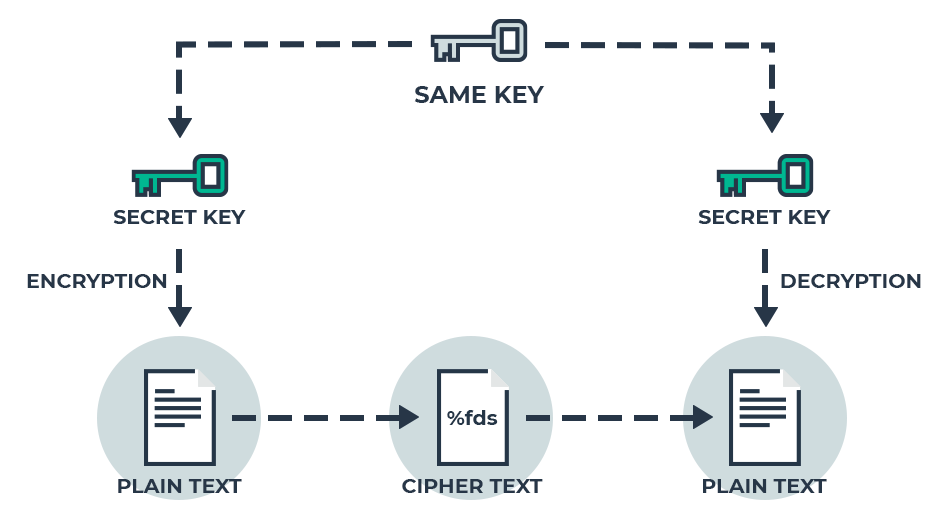

أ خوارزمية مفتاح متماثل يستخدم نفس مفاتيح التشفير لكل من تشفير مصدر البيانات المشفرة وفك تشفير النص المشفر الناتج.

يحتاج الطرفان المشتركان للمعلومات إلى الاتفاق على كلمة مرور محددة (مفتاح) لاستخدامها في تشفير البيانات وفك تشفيرها. هذا يجعل الأمور بسيطة ، لأن الأطراف المعنية تحتاج فقط إلى تبادل المفتاح مرة واحدة.

مفاتيح متناظرة (وتسمى أيضا مفاتيح خاصة) يشيع استخدامها في مواقف لمرة واحدة فقط ، حيث يتم إنشاء مفتاح جديد في كل مرة. تستخدم حلول الدفع مثل Apple Pay أو Android Pay خوارزمية مفتاح متماثل لمرة واحدة في شكل رمز مميز لمرة واحدة لحماية الدفع.

الخوارزميات الرئيسية المتماثلة هي بسرعة من تلك غير المتماثلة ، حيث يوجد مفتاح واحد فقط. ومع ذلك ، هذا هو أيضا العيب ، كما أي شخص خارجي يحصل على المفتاح يمكن بسهولة فك تشفير جميع المعلومات المشفرة التي تقوم الأطراف بإرسال واستقبالها.

الاعتراض ممكن تمامًا ، حيث سيحتاج المستخدمون إلى الاتفاق على مفتاح في وقت مبكر عبر قناة غير مشفرة, مثل مكالمة هاتفية أو بريد إلكتروني أو رسالة نصية ، وكلها غير آمنة بطريقتها الخاصة.

هذه العملية هي أيضًا ألم في المستخدمين الذين يحتاجون إلى مشاركة البيانات مع أطراف متعددة. هذا بسبب الحاجة إلى مفتاح فريد لاستخدامه مع كل طرف. بالتأكيد ، يمكنك استخدام نفس المفتاح لجميع المستخدمين ، ولكن بعد ذلك يمكن للجميع فك تشفير بيانات أي شخص آخر.

خوارزميات المفاتيح غير المتماثلة (المفاتيح العامة)

- برو: أكثر أمانًا من التماثل

- يخدع: بطيئة

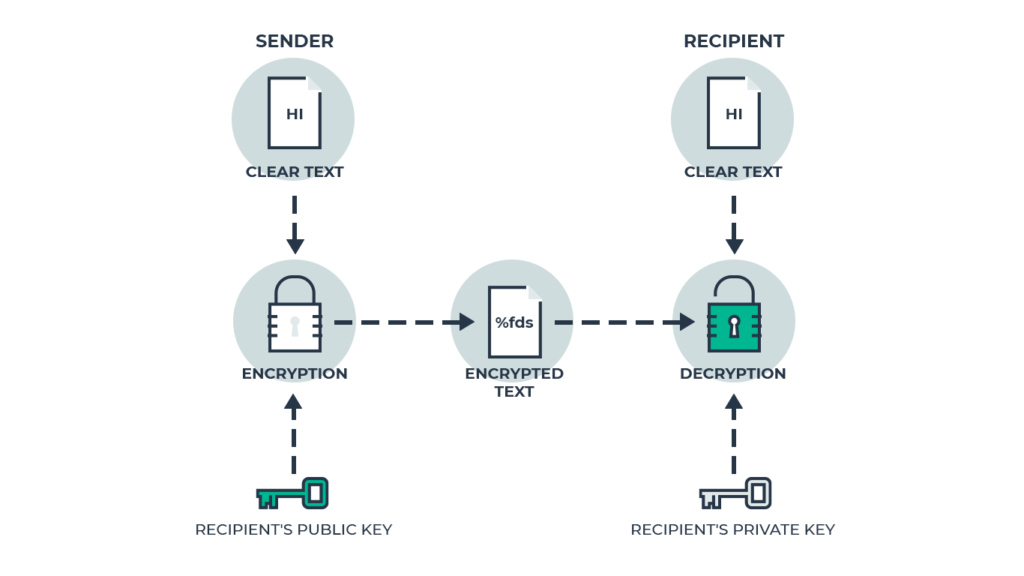

ل خوارزمية مفتاح غير متماثلة الاستخدامات مختلف مفاتيح لتشفير النص غير المشفر وفك تشفير النص المشفر الناتج. تستخدم العملية كل من المفتاح العام والخاص.

ال المفتاح العمومي يستخدم ل تشفير البيانات ، و مفتاح سري يستخدم ل فك البيانات. فقط مستلم البيانات المقصود هو الذي يعرف المفتاح الخاص. لا يمكن فك تشفير أي رسالة مشفرة باستخدام مفتاح عمومي إلا باستخدام المفتاح الخاص المقابل.

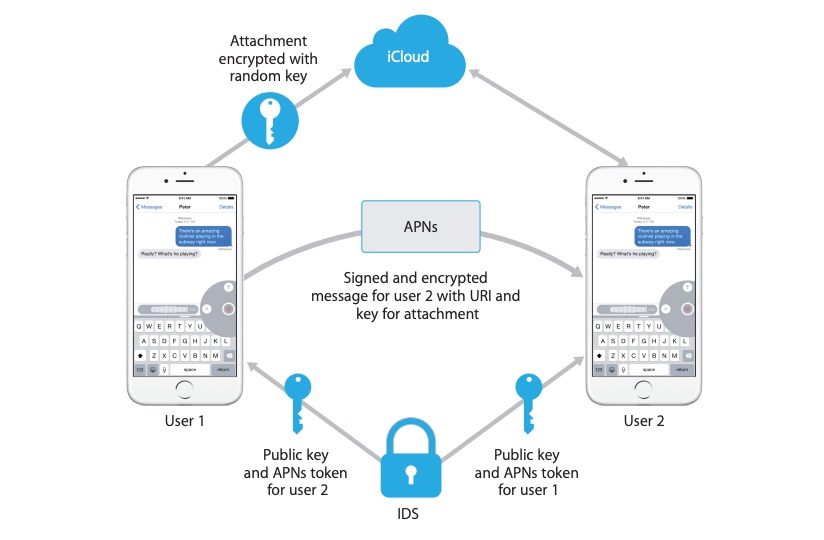

سأستخدم خدمة iMessage من Apple لشرح كيفية عمل التشفير غير المتماثل.

لديك لم شمل عائلي قادم ، وتريد أن تصنع كيك الجدة مزدوجة الشوكولاتة ، ولكن ليس لديك وصفة. لذا ، يمكنك التقاط جهاز iPad وإرسال رسالة إلى هاتف iPhone الخاص بوالدتك.

عندما كنت أنت وأمك تقومان بإعداد iPad الخاص بك ، قمت بتشغيل iMessage. هذه خدمة مراسلة مشفرة شاملة تعمل كخدمة مراسلة للرسائل القصيرة ، ولكنها تحمي رسائلك من – قلها معي – من أعين المتطفلين.

على جهاز iPad ، أنشأ تطبيق iMessage مفتاحًا خاصًا لاستخدامه لفك تشفير البيانات التي تتلقاها على iPad.

على iPhone الخاص بوالدتك ، أنشأ تطبيق iMessage مفتاحًا خاصًا (مختلفًا) لاستخدامه لفك تشفير البيانات التي يتلقاها على هاتف iPhone الخاص به.

في كلتا الحالتين ، يعد المفتاح الخاص فريدًا لهذا الجهاز بعينه – مفتاح خاص واحد لجهاز iPad الخاص بك ، ومفتاح خاص لجهاز iPhone الخاص بأمك.

كما طلب التطبيق من خوادم Apple إنشاء خدمة فريدة عامة مفتاح لكل مستخدم ، والذي يخزنه على تلك الخوادم.

عندما ترسل رسالتك إلى Mom ، يسترجع جهازك المفتاح العمومي لأمك من خوادم Apple ويستخدمها عامة مفتاح ل تشفير رسالتك الصادرة ، حتى قبل أن يغادر هاتفك.

بمجرد النقر على “إرسال” ، تقوم خوادم Apple بإعادة توجيه الرسالة المشفرة إلى جهاز iPhone الخاص بوالدتك ، حيث يتم إرسالها نشر مفتاح يفك شفرة رسالتك.

عندما ترد والدتك ، يتم تنفيذ العملية مرة أخرى ، ولكن في الاتجاه المعاكس. هذه المرة ، يتم تشفير رسالة والدتك لك باستخدام ك المفتاح العام (تم استرجاعه من خوادم Apple) ، ثم يتم فك تشفير الرسالة على iPad باستخدام ك مفتاح سري.

هذا يجعل التشفير غير المتماثل أكثر أمنا من تشفير متماثل ، لأنه يلغي الحاجة إلى مشاركة مفتاح واحد.

ومع ذلك ، نظرًا لأن عملية التشفير غير المتماثلة هي أكثر تعقيدًا من الناحية الرياضية من التشفير المتماثل ، مما يزيد من مقدار الحوسبة ، عملية التشفير / فك التشفير تستغرق فترة أطول, تباطؤ انتقال قليلا.

تستخدم الشبكات الافتراضية الخاصة التشفير غير المتماثل لتبادل مفاتيح الجلسة المتماثلة ، والتي تستخدم بعد ذلك لبقية الجلسة. نظرًا للحمولة الإضافية للحوسبة التي ذكرتها أعلاه ، ستلاحظ عادةً سرعات اتصال أبطأ عند استخدام VPN بدلاً من اتصال ISP العادي.

أطوال مفتاح التشفير

تعتمد قوة أي تشفير على مفتاح التشفير حجم قليلا. بشكل عام ، كلما كان المفتاح أطول ، كلما كان التشفير أقوى.

في الأساس ، كلما كان طول المفتاح أطول ، كلما أمكن إنشاء مجموعات ممكنة ، مما يجعل الأمر أكثر صعوبة لمحاولة القوة الغاشمة التوصل إلى القيم الصحيحة للمفتاح.

ال حجم قليلا يشير المفتاح إلى عدد الأصفار والأصفار (الثنائية) المستخدمة للتعبير عن الخوارزمية. هذا هو المعروف باسم طول المفتاح. المصطلحان قابلان للتبادل ، على الرغم من أن “طول المفتاح” هو المصطلح الأكثر شيوعًا.

يعرض الجدول أدناه كيفية زيادة مجموعات مفاتيح التشفير المحتملة بشكل كبير مع زيادة حجم المفتاح:

| حجم المفتاح | ممكن التباديل الرئيسية |

| 1-بت | 2 |

| 2-بت | 4 |

| 8 بت | 256 |

| 16-بت | 65536 |

| 64-بت | 4.2 × 10 ^ 9 |

| 128 بت | 3.4 × 1 ^ 38 |

| 192 بت | 6.2 X 10 ^ 57 |

| 256 بت | 1.1 × 10 ^ 77 |

1-بت عبارة عن رقم ثنائي واحد ، يقدم تبدلتين ، إما على (1) أو إيقاف (0) ؛ يوفر 2 بت خانتين ثنائيتين (00 ، 01 ، 10 ، 11) ، مع تقديم أربعة تباديل ، وهلم جرا. في الجدول أعلاه ، يتم تضمين أحجام المفاتيح أقل من 128 بت فقط لأغراض العرض التوضيحي ، حيث سيكون من السهل جدًا تصدع أي شيء أقل من 128 بت.

كلما زاد حجم المفتاح ، زاد عدد المجموعات الممكنة وتعقيد الشفرات. يؤثر هذا أيضًا على معدل نجاح أحد المتسللين في تنفيذ هجوم قوي على مفتاح.

أ هجوم القوة الغاشمة هو عندما يمر المهاجم من خلال جميع التباديل الممكنة لكلمات المرور أو المفاتيح حتى يعثروا على كلمة المرور الصحيحة. حتى عند استخدام أجهزة الكمبيوتر العملاقة ، يمكن أن يستغرق التشفير الحديث سنوات حتى يتكسر ، إذا حدث ذلك.

يعد Sunway TaihuLight ، ثاني أسرع حاسوب عملاق في العالم ، قادرًا على تشغيل 93 petaflops في الثانية ، مما يجعله أسرع بملايين المرات من الكمبيوتر الشخصي.

حسب ScramBox ، سيستغرق Sunway TaihuLight 27،337،893 تريليون تريليون تريليون (هذا صحيح, 4 تريليونات من السنوات للقضاء على مفتاح AES 256 بت ، أحد أقوى أصفار التشفير الحديثة (التي سأناقشها في القسم التالي).

وهذه واحدة من أسرع أجهزة الكمبيوتر العملاقة في العالم. بالنسبة لجهاز كمبيوتر واحد عالي الأداء للقضاء على AES-256 ، سيستغرق الأمر 27 تريليون تريليون تريليون تريليون سنوات.

هل لي أن أذكرك أن عمر الكون يبلغ 15 مليار سنة فقط؟ حتى الإجابة على الحياة ، فإن الكون وكل شيء لن يستغرق وقتًا طويلاً لحسابه.

يكفي أن نقول إن أحد المتطفلين سينتظر وقتًا طويلاً للوصول إلى حسابك المصرفي ، وليس لدى أي شخص وقت لذلك – لذلك يمكنك أن تطمئن إلى أن بياناتك آمنة وراء تشفير AES-256.

الأصفار التشفير – ما هي?

كما رأينا في القسم السابق ، فإن طول مفتاح التشفير هو العدد الفعلي للأرقام الأولية المتضمنة في التشفير.

الآن ، سوف نلقي نظرة على الأصفار, وهي الخوارزميات الفعلية (أو سلسلة من الخطوات) المستخدمة لأداء التشفير. تستخدم بروتوكولات VPN هذه الأصفار لتشفير بياناتك. (سأناقش البروتوكولات في القسم التالي.)

على الرغم من أن التشفير الغاشم لشفرات الكمبيوتر الحديثة عديم الفائدة بشكل أساسي ، إلا أنه توجد أحيانًا نقاط ضعف في تشفير ضعيف التصميم يمكن للمتسللين استغلاله لكسر التشفير المرتبط.

لحسن الحظ ، يمكن أن تساعد أطوال المفاتيح الأطول على تعويض نقاط الضعف هذه عن طريق زيادة عدد المجموعات المحتملة.

ومع ذلك ، فإن طول المفتاح وحده ليس مؤشرًا دقيقًا لقوة التشفير. مزيج من تعقيد التشفير وطول المفتاح هي ما يهم.

في تطبيقات العالم الواقعي ، يجب إيجاد توازن بين الأمان وسهولة الاستخدام ، فكلما طال طول المفتاح ، زاد عدد الحسابات المطلوبة ، وبدورها ، زادت قوة المعالجة المطلوبة.

الأكثر شعبية في استخدام اليوم هو AES.

AES

أنشأ المعهد الوطني الأمريكي للمعايير والتكنولوجيا (NIST) AES في عام 2002. يرمز AES إلى “معيار التشفير المتقدم” ، وهو أحد مواصفات تشفير البيانات الإلكترونية..

يتكون AES من 3 كتل: AES-128 و AES-192 و AES-256. يقوم كل واحد بتشفير وفك تشفير البيانات باستخدام مفاتيح 128 و 192 و 256 بت على التوالي.

كما AES هو تشفير متماثل, يستخدم نفس المفتاح لكل من تشفير وفك تشفير البيانات ، لذلك يجب أن يعرف الطرفان المرسلان والمستقبلان نفس المفتاح السري ويستخدمهما.

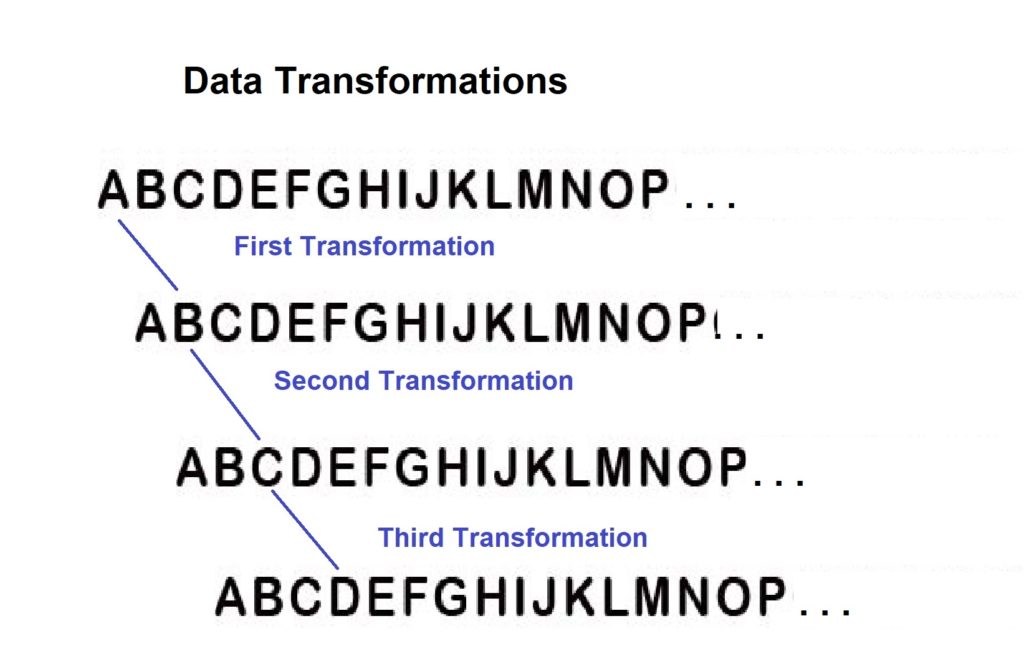

تحدد الخوارزمية عددًا محددًا من تحويلات البيانات ليتم تنفيذها على البيانات المخزنة في مجموعة. يتم تحديد عدد تحويلات البيانات حسب طول المفتاح ، وهو: 10 تحويلات لـ 128 بت و 12 لـ 192 بت و 14 للمفاتيح 256 بت. هذا هو المعروف باسم تعدد الأشكال.

على سبيل المثال ، لنفترض أننا نستخدم تشفيرًا إلكترونيًا بسيطًا لتحويل واحد. A يساوي B ، ثم B = C ، C = D ، D = E ، وهكذا. في التحويل الأول ، يتم تعيين A ليكون مساوياً لـ B ؛ ثم في التحول الثاني ، ينتهي A بالتساوي مع C ؛ في المرة الثالثة ، يساوي D ؛ وهلم جرا.

لذلك ، إذا كنت تستخدم AES-128 ، الذي يجري 10 تحويلات ، فإن A يساوي K.

بالطبع ، تشفير AES هو بعيدا أكثر تعقيدًا من تشفير تحول الحروف البسيط ، وبالتالي فإن النتيجة النهائية ستكون أكثر تعقيدًا ويصعب فك تشفيرها من A يساوي K.

كان هناك قدر كبير من البحوث في مهاجمة معيار تشفير AES منذ إنشائها في عام 2002.

ومع ذلك ، فقد أثبتت الخدمات المعمارية والهندسية لتكون دفاع موثوق. الأوقات الوحيدة أي هجمات كانت بنجاح ، كان ذلك بسبب استغلال المتسللين نقاط الضعف المتعلقة بالتنفيذ أو الإدارة. (بمعنى آخر ، خطأ بشري أثناء الإعداد.)

الكمال إلى الأمام السرية

الكمال إلى الأمام السرية (PFS) ، والمعروف أيضًا باسم “Forward Secrecy” ، هو نظام لاستخدام الأصفار ، حيث يتم إنشاء مجموعة جديدة وفريدة من نوعها (أو “سريعة الزوال”) من مفاتيح التشفير الخاصة لكل جلسة.

تُعرّف TechTerms الجلسة بأنها “وقت الاتصال المحدود بين نظامين”. في اللغة الإنجليزية البسيطة ، يشير هذا عادةً إلى مقدار الوقت بين تسجيل دخول المستخدم إلى موقع ويب ، وعندما يقوم بتسجيل الخروج أو إغلاق المتصفح.

كل جلسة لها مفاتيحها الخاصة ، والتي تستخدم مرة واحدة وإلى الأبد.

يزيل Perfect Forward Secrecy قدرة المتسلل على استغلال “مفتاح رئيسي” ثابت ، على سبيل المثال مفتاح لحساب موقع المستخدم نفسه. حتى لو تم اختراق مفتاح, هذه الجلسة الوحيدة هي التي تتعرض للخطر, بينما تبقى جميع الجلسات الأخرى آمنة.

تعد PFS طريقة ممتازة لتأمين الجلسات الفردية ، خاصة لكل من مواقع HTTPS واتصالات OpenVPN. أعلنت شركة Google العملاقة للبحث في نوفمبر 2011 أنها ستستخدم PFS لتأمين جلسات Gmail ، وكذلك Search و Docs و Google+.

ما تعلمناه إلى حد بعيد – التشفير

التشفير هي عملية خوارزمية تحول النص العادي المقروء إلى نص مشفر غير قابل للقراءة ، و فك التشفير هي عملية خوارزمية تحول هذا النص المشفر مرة أخرى إلى نص عادي.

هناك نوعان من الخوارزميات الرئيسية: متماثل وغير متماثل. متماثل تستخدم خوارزميات المفاتيح مفتاحًا خاصًا فقط ، مما يجعله سريعًا ولكن أقل أمانًا لا متماثل استخدام الخوارزميات الرئيسية نشر و عامة مفاتيح ، إبطاء ولكن جعله أكثر أمانا.

التشفير الأصفار هي خوارزميات تعليمات حول كيفية تحويل (تشفير) البيانات (A = K ، B = L ، وما إلى ذلك) ، ويشير مفتاح التشفير إلى عدد المرات التي سيتم تحويل البيانات.

التشفير مفاتيح هي أجزاء من المعلومات التي تحدد ناتج خوارزمية تشفير ، تحدد تحويل معلومات النص العادي إلى نص مشفر. كلما زاد عدد البت في المفتاح ، ارتفع مستوى التشفير.

تشفير VPN

في هذا القسم ، سأشرح كيفية استخدام الشبكة الافتراضية الخاصة (VPN) للتشفير لحماية أنشطتك عبر الإنترنت والبيانات الشخصية والخاصة بالعمل المرتبطة بها.

بالإضافة إلى ذلك ، سأشارك أيضًا معلومات حول الأنواع المختلفة لبروتوكولات تشفير VPN التي يستخدمها مزودو الخدمات ، وشرح كيفية عملها وشرح نقاط القوة والضعف في كل بروتوكول.

يقوم برنامج VPN بتشفير جميع البيانات التي تمر من جهاز الكمبيوتر الخاص بك إلى خوادم VPN الخاصة بالموفر. يحافظ هذا “النفق” المشفر على حماية كل من عنوان IP والسفر عبر الإنترنت من أعين أطراف ثالثة.

ما هي البروتوكولات?

أ بروتوكول VPN هي الآلية أو “مجموعة التعليمات” (أو ، لتبسيط الطريقة) يخلق ويحافظ على اتصال مشفر بين كمبيوتر المستخدم أو أي جهاز آخر متصل ، وخوادم موفر VPN.

تستخدم بروتوكولات VPN خوارزمية تشفير للحفاظ على بياناتك محمية من أعين المتطفلين.

عند استخدام بروتوكول VPN ، يتبع الجهاز المتصل مجموعة التعليمات الخاصة بالبروتوكول ، والتي تخبره بكيفية تشفير وفك تشفير البيانات المرسلة والمستلمة بينه وبين خادم VPN.

يستخدم مزودو VPN التجاريون أنواعًا مختلفة من بروتوكولات الأمان ، وجميعهم لديهم نقاط القوة والضعف لديهم. تقدم معظم بروتوكولات VPN خوارزميات التشفير المضمّنة الخاصة بها ، على الرغم من أن هذا ليس صحيحًا بالنسبة لهم جميعًا ، كما سأوضح لاحقًا.

كيف تعمل البروتوكولات?

كل بروتوكول VPN لديه نقاط القوة والضعف الخاصة بها ، وكذلك ميزات فريدة من نوعها.

على سبيل المثال ، يسمح OpenVPN للمستخدمين بالاتصال باستخدام بروتوكول مخطط بيانات المستخدم (UDP) أو بروتوكول التحكم في الإرسال (TCP) ، بينما IKEv2 جيدة بشكل خاص في إعادة الاتصال بالمستخدمين الذين فقدوا اتصالاتهم بالإنترنت.

ومع ذلك ، من بين الأشياء التي تشتمل عليها ، 4 هي الأكثر أهمية في الاعتبار: الأصفار وبروتوكولات طبقة النقل وتشفير المصافحة ومصادقة SHA. سأناقش كل منها في الأقسام أدناه.

بعد أن أغطي ذلك ، سأقدم بعد ذلك البروتوكولات الأكثر شيوعًا في صناعة VPN اليوم. وتشمل هذه: OpenVPN و L2TP / IPSec و IKEv2 و SSTP و PPTP.

يتم تعيين معظم البروتوكولات في تكويناتها ، لكن OpenVPN يبرز لأنه قابل للتكوين بدرجة كبيرة ، لذلك سأستخدمه كمثال في هذا القسم.

الأصفار

كما ذكرت سابقًا ، تستخدم البروتوكولات خوارزميات تسمى “الأصفار” لإجراء تشفير وفك تشفير البيانات. التشفير هو سلسلة من الخطوات التي يتم اتباعها لتشفير / فك تشفير البيانات.

تتمتع بروتوكولات VPN الشهيرة ، مثل OpenVPN ، بمرونة استخدام أصفار مفاتيح متماثلة متعددة لتأمين البيانات على كل من قنوات التحكم والبيانات.

قناة التحكم يحمي التشفير الاتصال بين جهاز الكمبيوتر أو الجهاز وخوادم موفر VPN. قناة البيانات يؤمن التشفير البيانات الفعلية التي يقوم الطرفان بإرسالها إلى بعضهما البعض.

أكثر البروتوكولات شيوعًا التي يستخدمها الموفرون التجاريون لتأمين اتصالاتهم هي AES و Blowfish و (إلى حد أقل) الكاميليا.

AES

بينما ذكرت AES في القسم السابق ، أشعر أنه من المهم إعادة النظر في هذا القسم من المقالة ، مع الأخذ في الاعتبار شعبيته.

يمكن القول إن AES هو أكثر رموز التشفير المتناظرة شيوعًا المستخدمة اليوم ، حتى مع استخدام الحكومة الأمريكية AES-256 لتأمين بياناتها. تعتبر AES آمنة جدًا ، وهي معتمدة من قِبل المعهد الوطني للمعايير والتكنولوجيا.

يتوفر AES بثلاثة أحجام مختلفة لمفاتيح بت – AES-128 و AES-192 و AES-256. AES-128 و AES-256 هما الأكثر استخدامًا. AES-256 هو الأقوى بين الخيارين ، على الرغم من أن AES-128 لا يزال آمنًا بقدر ما يقول الخبراء.

السمكة المنتفخة

طور بروس شناير تقني الأمن المشهور عالمياً Blowfish-128 ، وهو الشفرة الافتراضية التي يستخدمها OpenVPN. كتلة المفتاح المتماثل غير مملوءة وخالية من حقوق الملكية ولا تتطلب أي ترخيص للاستخدام.

بينما يمكن أن تتراوح أحجام مفاتيح Blowfish من 32 إلى 448 بت ، فإن حجم المفتاح 128 بت هو المستخدم الوحيد الذي يستخدمه عادة لتأمين البيانات.

السمكة المنتفخة آمنة بما يكفي للاستخدام غير الرسمي. ومع ذلك ، فإنه لديه نقاط ضعفه. يوجد خطأ في بعض تطبيقات التشفير. ومع ذلك ، لا يتضمن الإصدار المرجعي (الأساسي) الخطأ.

الكاميلية

على الرغم من أن كاميليا هي شفرات آمنة وحديثة ، إلا أن المعهد الوطني للمعايير والتكنولوجيا لم يصادق عليها ، ولم يتم اختبارها للتأكد من وجود نقاط ضعف مثلها مثل AES..

تتوفر كاميليا بأحجام رئيسية تبلغ 128 و 192 و 256 بت. قامت Mitsubishi Electric و NTT بتطوير الشفرات لتكون مناسبة لكل من تطبيقات الأجهزة والبرامج.

بروتوكولات طبقة النقل: TCP و UDP

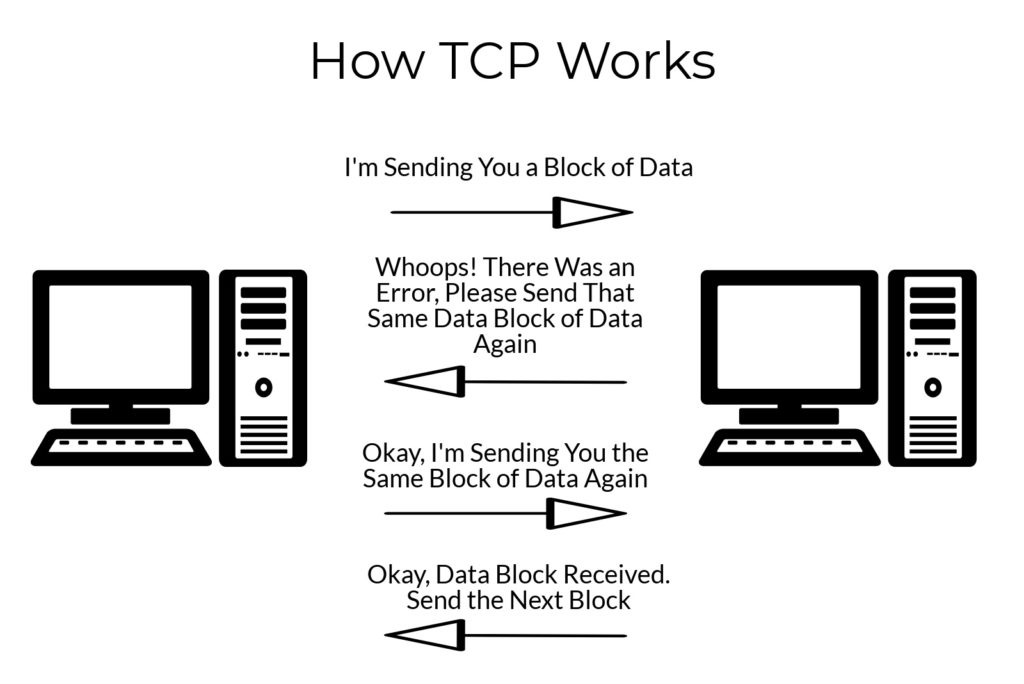

بروتوكول التحكم في الإرسال (TCP) وبروتوكول مخطط بيانات المستخدم (UDP) هما بروتوكولا لطبقة النقل. التعامل مع بروتوكولات طبقة النقل خدمات الاتصالات الشاملة للتطبيقات ، مثل تلك المستخدمة على الإنترنت.

TCP

يوفر بروتوكول التحكم في الإرسال (TCP) اتصالًا موثوقًا ومرتبًا ، لكنه بطيء.

إذا تم استخدام TCP لإرسال رسالة أو ملف أو نوع آخر من المعلومات ، فيمكن للمرسل أن يكون واثقًا من أنه سيتم تسليم المعلومات إلى المستلم باستخدام لا فساد (أخطاء في البيانات) و بالترتيب الصحيح. هذا مهم بشكل خاص لنقل الملفات وإرسال الرسائل.

يرسل TCP البيانات في “دفق” ، مع عدم وجود أي إشارة إلى حيث تبدأ أو تنتهي كل رزمة ، لذلك يضع ضغطًا أثقل على الجهاز ، حيث يتطلب الأمر مزيدًا من طاقة المعالجة لضمان استلام البيانات بشكل صحيح.

إذا وصلت أجزاء من دفق بيانات TCP بالترتيب الخاطئ ، فسيتم إرسال طلب إعادة إرسال البيانات تلقائيًا كجزء من المعالجة ، قبل أن يتم تجميع البيانات بالترتيب المناسب. وينتج عنه ارتفاع النفقات العامة المعالجة.

يستخدم TCP على شبكة الويب العالمية للوصول إلى HTTP (عرض صفحات الويب) والبريد الإلكتروني ونقل الملفات وغيرها من العمليات.

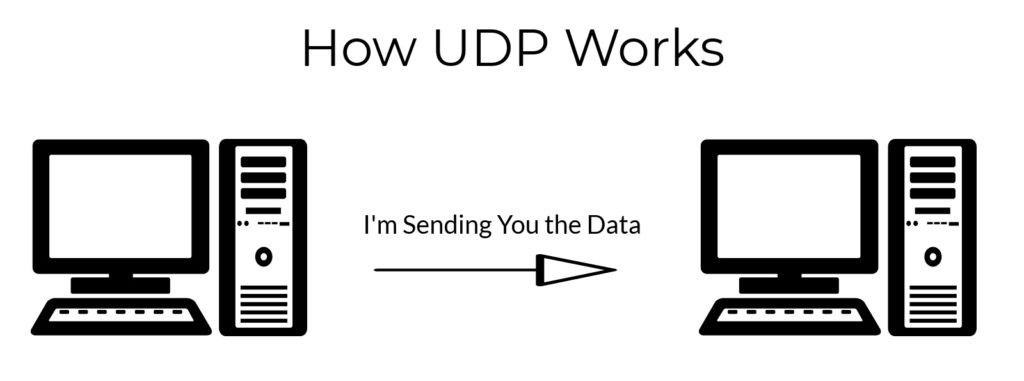

UDP

يوفر بروتوكول مخطط بيانات المستخدم (UDP) اتصالًا أسرع ، ولكن أقل موثوقية.

إذا تم استخدام UDP لإرسال المعلومات ، فلن يكون المرسل آمنًا بمعرفة أن المعلومات ستجعلها إلى المرسل على الإطلاق ، وإذا كانت قد وصلت إليها هناك ، فقد لا تكون بالترتيب الصحيح. بالإضافة إلى ذلك ، عند وصولها ، قد تكون البيانات تالفة ، كما تقدم UDP لا تصحيح الخطأ على الاطلاق.

هذا يعني أنك إذا أرسلت رسالة نصية خطيرة من كلمة واحدة إلى رسالة مهمة أخرى ، مثل:

العثور على الجنة الجميلة. إنها لك يا فتاة. كريس “

ثم قد يصل مثل هذا بدلاً من ذلك:

“وجدت فتاة جميلة. إنها الجنة. لك ، كريس “.

لذلك ليس بالتأكيد أفضل بروتوكول لتنزيل الملفات أو إرسال واستقبال المعلومات الأخرى ، مثل الرسائل النصية ، التي يجب أن تكون بالترتيب الصحيح.

UDP هو أكثر من ذلك وزن خفيف من TCP ، لأنه لا يدعم تتبع الاتصالات أو ترتيب الرسائل أو عمليات كثيفة المعالج. لا تهتم UDP ، فهي ببساطة تأخذ المعلومات في أي ترتيب يتم استلامها أو ترتيب خاطئ أم لا.

يرسل UDP حزم البيانات بشكل فردي ، وقد تصل الحزم إلى خارج الترتيب ، إذا وصلت على الإطلاق.

يتم استخدام UDP لأنظمة اسم المجال (DNS) ، وتطبيقات دفق الوسائط (مثل Netflix) والألعاب متعددة اللاعبين عبر الإنترنت.

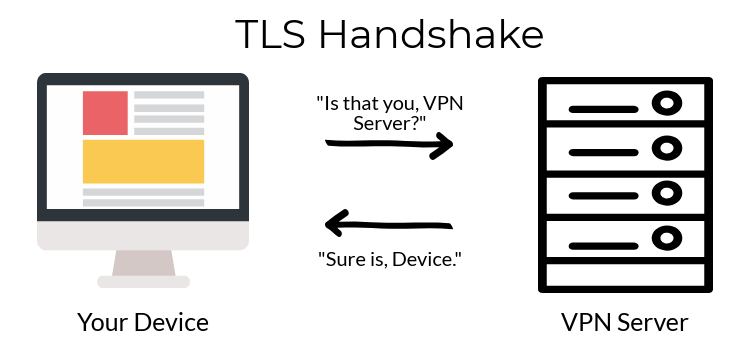

مصافحة التشفير

عند إجراء اتصال بين جهازك وخادم مزود VPN ، تستخدم العملية أ مصافحة أمان طبقة النقل (TLS) لإنشاء المفاتيح السرية المستخدمة للاثنين للتواصل.

هذا “المصافحة” يتحقق أنك تتصل بخوادم موفر VPN ، وليس خادم المهاجم “المخادع”.

يستخدم TLS عادةً نظام تشفير المفتاح العمومي RSA لحماية المصافحة ، باستخدام التشفير غير المتناظر وخوارزمية التوقيع الرقمي لتحديد شهادات TLS / SSL. ومع ذلك ، فإنه يستخدم أحيانًا تبادل مفاتيح ECDH أو Diffie-Hellman أيضًا.

RSA

RSA (Rivest – Shamir-Adleman) هو نظام تشفير غير متماثل يستخدم مفتاحًا عامًا لتشفير البيانات أثناء استخدام مفتاح خاص مختلف لفك تشفير البيانات. لقد تم استخدام النظام لتأمين الاتصال على الإنترنت لأكثر من عقدين.

يمكن أن يكون لـ RSA أطوال مفاتيح مختلفة ، ولكن الأكثر شعبية هي 1024 بت (RSA-1024) و 2048 بت (RSA-2048).

تمكن فريق من الخبراء من تكسير RSA-1024 في عام 2023. وقد أدى هذا إلى قيام الشركات التي تتعامل عبر الإنترنت بالابتعاد عن استخدام RSA-1024 بأعداد كبيرة.

للأسف ، لا يزال بعض مزودي VPN يستخدمون RSA-1024 لحماية مصافحة العميل / الخادم. قبل اتخاذ قرار بشأن مزود VPN ، تأكد من مراجعة الموفر للتأكد من أنه لم يعد يستخدم RSA-1024 لحماية مصافحه..

RSA-2048 والإصدارات الأحدث تعتبر آمنة, كما لم يتم تكسيرها (بقدر ما يعلم أي شخص).

ومع ذلك ، ليس من الحكمة استخدامه بمفرده ، حيث إنه لا يوفر سرية مثالية للأمام. بما في ذلك تبادل المفاتيح Diffie-Hellman (DH) أو Elliptic Curve Diffie-Hellman (ECDH) في مجموعة التشفير يمكن علاج ذلك ، مما يسمح لها بتلبية مواصفات PFS.

ديفي هيلمان (DH) والمنحنى الإهليلجي ديفي هيلمان (ECDH)

يمكن لبروتوكولات VPN أيضًا استخدام نوع بديل من تشفير المصافحة ، يُعرف باسم تبادل مفاتيح التشفير Diffie-Hellman.

يستخدم المفتاح عادةً طول مفتاح 2048 بت أو 4096 بت. (تجنب أي شيء أقل من 2048 ، وإلا ، فهو عرضة لهجوم logjam.)

الميزة الرئيسية لديفي هيلمان على RSA هي أنها تقدم أصلا الكمال إلى الأمام السرية الحماية. ومع ذلك ، يمكن تحسين مصافحة RSA بإضافة مفتاح تبادل DH إليها ، مما يوفر حماية مماثلة.

ينتقد خبراء الأمن ديفي هيلمان لاعادة استخدام مجموعة صغيرة من الأعداد الأولية. هذا يتركها مفتوحة للتصدع من قبل الأطراف بموارد غير محدودة ، مثل NSA. ومع ذلك ، يمكن إنشاء مصافحة آمنة عند استخدامه كجزء من إعداد تشفير RSA.

الاهليلجيه منحنى ديفي هيلمان (ECDH) هو شكل أحدث من التشفير لا يحتوي على ثغرات أمنية لدى Diffie-Hellman. يستخدم ECDH نوعًا معينًا من منحنى الجبر ، بدلاً من الأعداد الأولية التي يستخدمها Diffie-Hellman الأصلي.

يمكن أيضًا استخدام ECDH جنبًا إلى جنب مع مصافحة RSA لتقديم Perfect Forward Secrecy. بالإضافة إلى ذلك ، يمكنها تشفير المصافحة بشكل آمن وتزويد PFS بتوقيع خوارزمية التوقيع الرقمي للبيضاوي المنحنى (ECDSA).

يبدأ طول مفتاح ECDH من 384 بت. بينما يعتبر هذا آمنًا ، عندما يتعلق الأمر بتشفير المصافحة بمفرده ، كلما كان ذلك أفضل.

مصادقة SHA

خوارزمية التجزئة الآمنة (SHA) هي وظيفة تجزئة التشفير التي يمكن استخدامها لمصادقة الاتصالات ، بما في ذلك SSL / TLS واتصالات البيانات.

في الأساس ، يستخدم SHA لإنشاء قيمة الاختيار فريدة من نوعها للبيانات الرقمية. يستخدم جهاز الاستقبال قيمة الاختيار لتأكيد سلامة البيانات.

مثال بسيط هو إذا كانت قيمة الاختيار لملف أو رسالة هي “456AHD” في نهاية واحدة ، وكذلك “456AHD” عند تلقيها – وفي هذه الحالة ، يمكن للطرف المتلقي أن يكون واثقًا من أنه لم يعبث أحد بالبيانات على طول الطريقة.

لذا ، إذا تلقيت رسالة “أنت الأفضل ، يا صديقي” من والدتك ، فإن SHA تؤكد لك أن هذا لم يكن من صنع القراصنة ، وأن والدتك تفعل ، في الواقع ، تعتقد أنك الأفضل.

اتصالات OpenVPN هي من بين تلك التي يمكن توثيقها باستخدام SHA.

تنشئ SHA بصمة فريدة من شهادة TLS صالحة. يمكن التحقق من صحة الشهادة بواسطة عميل OpenVPN. إذا قام أي شخص بتغيير الشهادة ، حتى أصغر بت ، ستكتشف SHA وترفض الاتصال.

تساعد SHA في منع الهجمات ، مثل هجوم Man-in-the-Middle ، حيث يحاول أحد الأطراف تحويل اتصال VPN من خادم VPN الخاص بالموفر إلى خادم من صنع الهاكرز الخاص.

هناك 3 مستويات من SHA ، تزداد الأمان مع ارتفاعها: SHA-1 ، SHA-2 و SHA-3.

بينما لا تزال وظائف تجزئة SHA-2 و SHA-3 تعتبر آمنة ، فإن SHA-1 تنقطع بسهولة عند استخدامها لحماية المواقع. نظرًا لأن مواقع الويب المحمية بـ SHA-1 ما زالت في المتناول ، فإن معظم المتصفحات الحديثة ستحذرك عند الاتصال بموقع SHA-1 “آمن”.

ما تعلمناه حتى الآن – تشفير VPN

أ بروتوكول VPN هي مجموعة التعليمات المستخدمة لإنشاء والحفاظ على اتصال مشفر بين جهازين ، مثل جهاز الهاتف المحمول الخاص بالمستخدم أو الكمبيوتر وخوادم خدمة VPN.

تستخدم البروتوكولات خوارزميات تسمى “الأصفار,التي تؤدي تشفير وفك تشفير البيانات. أفضل وصف للشفرات هو سلسلة من الخطوات التي يجب اتباعها لتشفير وفك تشفير البيانات المرسلة والمستلمة. عادةً ما يستخدم مزودو خدمة VPN التجارية AES وأصفار السمكة المنتفخة لتأمين اتصالاتهم.

بروتوكولات طبقة النقل إدارة خدمات الاتصالات من جهاز إلى آخر لتطبيقات الإنترنت. بروتوكول التحكم في الإرسال (TCP) هو بروتوكول لتصحيح الأخطاء ، يستخدم على أفضل وجه لتنزيل الملفات وإرسال الرسائل. بروتوكول مخطط بيانات المستخدم (UDP) أسرع ، لكنه لا يتضمن تصحيح الأخطاء ، ويستخدم على أفضل وجه لبث المحتوى ، مثل المحتوى من Netflix أو غيره من مزودي الفيديو والموسيقى.

ال مصافحة أمان طبقة النقل (TLS) يحدد المفاتيح السرية اللازمة لتمكين جهازين من الاتصال. يستخدم TLS عادةً نظام تشفير المفتاح العمومي RSA لحماية المصافحة ، ولكن يمكنه أيضًا استخدام تبادل مفاتيح ECDH أو Diffie-Hellman.

خوارزمية التجزئة الآمنة (SHA) هي وظيفة تجزئة التشفير المستخدمة لمصادقة الاتصالات.

بروتوكولات VPN

في هذا القسم ، سأناقش OpenVPN و L2TP / IPSec و IKEv2 و SSTP و PPTP.

هذه هي البروتوكولات الأكثر شيوعًا المستخدمة حاليًا. سأشرح ما هي وكيف تعمل. عمومًا ، سنناقشها بترتيب أفضل بروتوكول إلى الأسوأ ، كما هو مدرج في الجملة الأولى أعلاه. ومع ذلك ، فإننا سنوفر الأفضل للأخير: OpenVPN.

نظرًا لأن تطبيق OpenVPN هو المعيار الصناعي ، فسوف أتناول أكثر التفاصيل عند مناقشته. ومع ذلك ، كن مطمئنًا ، لن أبخل في التفاصيل حول البروتوكولات الأخرى ، لأنها لا تزال تستخدم بكثرة.

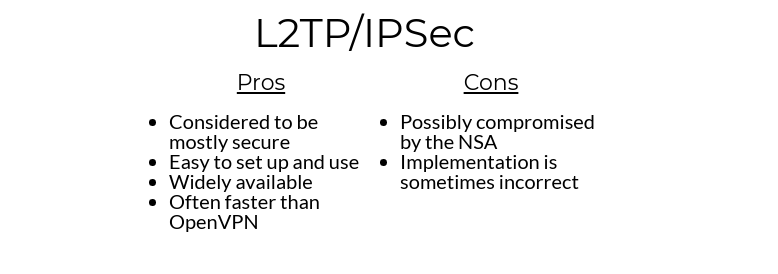

L2TP / أمن بروتوكول الإنترنت

الايجابيات:

- تعتبر أن تكون آمنة في الغالب

- سهل التحضير والاستخدام

- على نطاق واسع

- غالبًا ما يكون أسرع من OpenVPN

سلبيات:

- ربما للخطر من قبل وكالة الأمن القومي

- التنفيذ غير صحيح في بعض الأحيان

تم تصميم بروتوكول الأنفاق من الطبقة الثانية (L2TP) في معظم أنظمة التشغيل والأجهزة التي تدعم VPN. هذا يجعل من السهل اقامة. يستخدم L2TP بشكل عام مع حزمة مصادقة / تشفير IPSec (أمان بروتوكول الإنترنت) ، لأن L2TP لا يوفر أي تشفير من تلقاء نفسه.

يمكن أن يستخدم L2TP / IPsec كلاً من الأصفار 3DES و AES ، على الرغم من أن AES يستخدم عادةً ، حيث تم العثور على 3DES ليكون عرضة لهجمات Sweet32 وتلبية في المنتصف.

يستخدم L2TP / IPSec UDP لتبادل المفاتيح الأولي المشفر (المصافحة) ونقل البيانات.

في حين أن هذا البروتوكول أبطأ قليلاً من غيره بسبب تغلف البيانات مرتين ، يتم تعويض التباطؤ قليلاً بسبب البروتوكول الذي يسمح بتعدد الخيوط والتشفير / فك التشفير على مستوى النواة.

من الناحية النظرية ، يمكن أن يوفر هذا البروتوكول أداء أفضل من OpenVPN.

على الرغم من أن L2TP / IPSec ليس لديه ثغرات أمنية كبيرة معروفة ، فقد أشار كل من إدوارد سنودن وخبير الأمن جون جيلمور إلى أن IPSec تم إضعافه عمداً من قبل “شخص ، وليس موظفًا في وكالة الأمن القومي ، ولكن لديه علاقات طويلة الأمد مع NSA” في لجنة معايير IPSec IETF خلال مرحلة التصميم ، وبالتالي تم اختراقها من قبل وكالة الأمن القومي.

للأسف ، لا يقوم بعض مزودي خدمة VPN بتطبيق L2TP / IPSec بشكل صحيح ، وذلك باستخدام مفاتيح مشتركة مسبقًا (PSK) المتوفرة من مواقعهم على الويب. هذا يفتح إمكانية قيام مهاجم باستخدام مفتاح مشترك مسبقًا لانتحال شخصية خادم VPN ، مما يسمح له بالتنصت على البيانات الضارة أو إدراجها.

على الرغم من إمكانية تعرض L2TP / IPSec لثغرات أمنية ، إلا أنه يعتبر آمنًا في حالة تنفيذه بشكل صحيح. توافقه مع معظم أنظمة التشغيل والأجهزة هو زائد واضح.

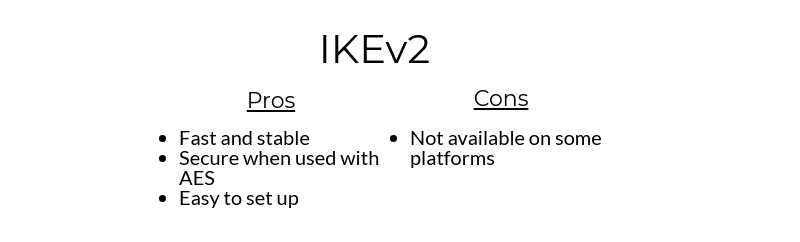

IKEv2

الايجابيات:

- سريع ومستقر

- آمن عند استخدامها مع AES

- من السهل اقامة

سلبيات:

- غير متوفر في بعض المنصات

تم تطوير Internet Key Exchange الإصدار 2 (IKEv2) في الأصل من خلال شراكة بين Cisco و Microsoft. يتم دعم البروتوكول بواسطة أجهزة Windows 7 وما فوق ، وأجهزة iOS و BlackBerry.

بالإضافة إلى الإصدار الرسمي من IKEv2 ، تم تطوير إصدارات مفتوحة المصدر متوافقة مع أنظمة التشغيل الأخرى.

نظرًا لأن IKEv2 هو ببساطة بروتوكول نفق ، يجب أن يقترن بمجموعة مصادقة ، مثل IPSec ، ليصبح بروتوكول VPN حقيقي وآمن.

يمكن لـ IKEv2 استخدام مجموعة متنوعة من خوارزميات التشفير ، بما في ذلك AES و Blowfish و 3DES و Camellia.

يستخدم IKEv2 UDP لتبادل المفاتيح الأولي (والمشفّر) ونقل البيانات.

يضيء IKEv2 كخيار لمستخدمي الهواتف الذكية الذين يقومون بالتبديل بين اتصالات Wi-Fi الخلوية والمحلية على أساس منتظم ، لأن البروتوكول ممتاز في إعادة الاتصال تلقائيًا عند فقد المستخدمين ثم استعادة اتصال الإنترنت.

على الرغم من أن IKEv2 لا يحظى بشعبية مثل البروتوكولات الأخرى ، حيث إنه مدعوم على عدد أقل من الأنظمة الأساسية ، فإن أدائه وأمانه وإمكانية إعادة الاتصال تلقائيًا يجعله خيارًا صالحًا ، عند توفره.

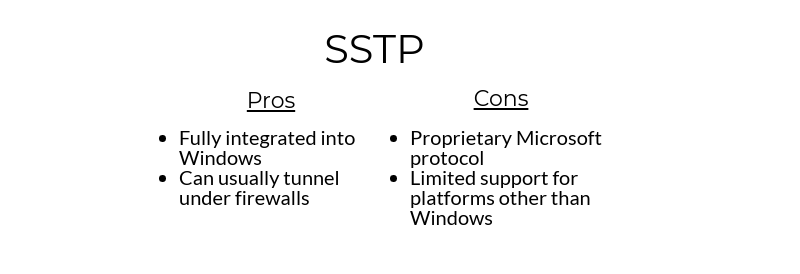

SSTP

الايجابيات:

- متكاملة تماما في ويندوز

- يمكن عادة النفق تحت جدران الحماية

سلبيات:

- بروتوكول Microsoft الخاص

- دعم محدود للأنظمة الأساسية بخلاف Windows

يعد بروتوكول نفق مأخذ التوصيل الآمن (SSTP) هو معيار بروتوكول الملكية الخاص بشركة Microsoft ، وبالتالي فهو مدمج بإحكام مع Windows. يتوفر البروتوكول لأجهزة Windows و macOS و Linux و BSD. يتوفر SSTP لعمليات تثبيت Windows منذ إصدار نظام التشغيل Windows Vista المزود بحزمة الخدمة SP1.

طورت Microsoft بروتوكول الوصول إلى العميل عن بُعد ، وبالتالي ، فهي غير متوافقة مع أنفاق VPN من موقع إلى موقع.

يستخدم تشفير SSTP SSL 3.0 ، لذلك فهو يوفر ميزات ومزايا مشابهة لـ OpenVPN ، بما في ذلك القدرة على استخدام منفذ TCP 443 لتجنب الحجب.

هناك مخاوف بشأن SSTP ، لأنها ليست معيارًا مفتوحًا ، وبالتالي ، فهي ليست مفتوحة للفحص من قبل الجمهور. هناك مخاوف بشأن تعاون Microsoft السابق مع National Security Agency (NSA) ، وقد اعترف مسؤول NSA بالعمل مع Microsoft في تطوير Windows 7.

SSTP لديه القدرة على النفق تحت معظم جدران الحماية بفضل استخدامه SSL / TLS عبر منفذ TCP 443. قد يجعل هذا خيارًا جذابًا لأولئك المحاصرين خلف جدران الحماية المقيدة للغاية.

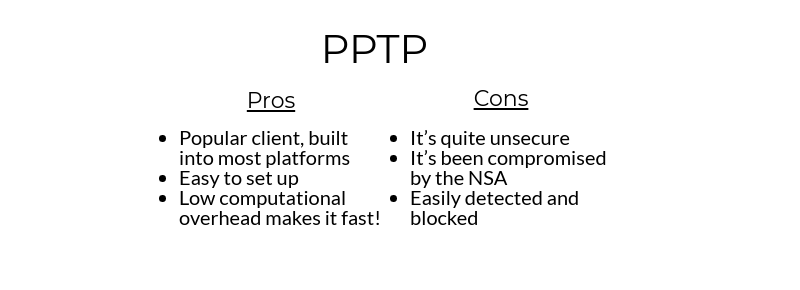

PPTP

الايجابيات:

- العميل الشعبي ، المدمج في معظم المنصات

- من السهل اقامة

- انخفاض الحمل الحسابي يجعلها سريعة!

سلبيات:

- إنه غير آمن تمامًا

- لقد تم اختراقها من قبل وكالة الأمن القومي

- تم اكتشافه وحظره بسهولة

أنشأ كونسورتيوم تقوده Microsoft بروتوكول النفق من نقطة إلى نقطة (PPTP) في عام 1995 لإنشاء شبكات VPN على اتصالات الطلب الهاتفي. تم دمجها مع نظام التشغيل Windows 95.

أصبح البروتوكول بسرعة المعيار لشبكات VPN للشركات. لا يزال بروتوكول شعبي لخدمة VPN التجارية لا يزال حتى اليوم. ومع ذلك ، على مر السنين ، مع تحسن تقنية VPN ، انخفض PPTP على جانب الطريق.

يستخدم PPTP مفاتيح تشفير 128 بت ، لذلك يتطلب حمولة حسابية أقل من البروتوكولات الأخرى لتطبيقها ، مما يجعلها أسرع من العديد من البروتوكولات الأخرى.

ومع ذلك ، PPTP غير آمن مثل البروتوكولات الأخرى ويواجه العديد من الثغرات الأمنية. بينما قامت Microsoft بتصحيح العديد من نقاط الضعف ، توصي الشركة المستندة إلى Redmond باستخدام SSTP أو L2TP / IPsec بدلاً من ذلك.

يقوم PPTP بتشفير الحمولة النافعة الخاصة به باستخدام بروتوكول تشفير Microsoft من نقطة إلى نقطة (MPPE). يستخدم MPPE خوارزمية تشفير RSA RC4 بحد أقصى يصل إلى مفاتيح جلسة العمل 128 بت.

من المعتقد على نطاق واسع أن وكالة الأمن القومي (NSA) يمكنها فك تشفير المعلومات المشفرة بواسطة PPTP بسهولة وأنها جمعت كميات كبيرة من البيانات من الفترة الزمنية التي اعتبر فيها PPTP آمنًا.

لا يوصى باستخدام PPTP في بلدان مثل الصين ، حيث من المعروف أن الحكومة تمنع استخدام VPN.

يستخدم PPTP كلاً من منفذ TCP 1723 وبروتوكول GRE ، اللذين يتم حظرهما بسهولة ، مما يسهل على أدوات مثل Great Firewall of China اكتشاف البروتوكول وحظره.

أقترح بشدة أن يتجنب المستخدمون PPTP كلما كان ذلك ممكنًا وأن يستخدموه فقط عندما لا يكون هناك بروتوكول متوافق آخر.

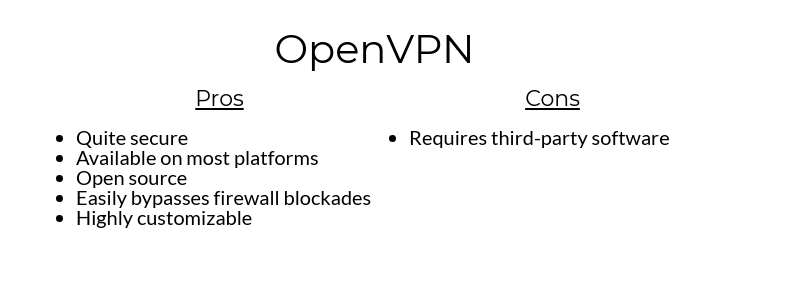

المسنجر

الايجابيات:

- آمنة تماما

- متاح على معظم المنصات

- المصدر المفتوح

- يتجاوز بسهولة الحصار جدار الحماية

- للتخصيص للغاية

سلبيات:

- يتطلب برنامج طرف ثالث

OpenVPN هو بروتوكول VPN الأكثر شعبية المتاح اليوم. إنه مدعوم من قبل معظم مزودي خدمة VPN التجارية. OpenVPN هو بروتوكول VPN مجاني ومفتوح المصدر أيضًا ، كما أن تشفيره 256 بت يجعله واحدًا من أكثر البروتوكولات أمانًا هناك.

OpenVPN هو شكلي للغاية. على الرغم من أن البروتوكول غير معتمد أصلاً من قبل أي من منصات الأجهزة الشائعة ، إلا أنه متاح بسهولة لمعظمهم عبر برامج الطرف الثالث.

ميزة معينة من OpenVPN التي تجعلها خيارًا شائعًا هي قدرتها على التعيين تعمل على أي منفذ.

المنفذ الأكثر بروزًا هو منفذ TCP 443 ، والذي تستخدمه حركة مرور HTTPS. نظرًا لاستخدام المنفذ 443 للاتصالات الآمنة للبنوك وتجار التجزئة على الإنترنت والمستخدمين الآخرين المهتمين بالأمان ، فإن حظر المنفذ 443 قد يتسبب في حدوث فوضى لعمليات البنوك المذكورة والمستخدمين الآخرين المهتمين بالأمان.

ولهذا السبب ، ستواجه البلدان المقيدة مثل الصين صعوبة في منع OpenVPN عن السيطرة ، دون تعريض الأعمال للخطر.

يمكن ضبط OpenVPN على استخدام UDP إذا كانت السرعة هي أهم ما يجب مراعاته في الطريقة (الطرق) التي سيكون بها خيارًا صالحًا و / أو ما هو use.ration ، أو TCP إذا كان تصحيح الخطأ هو العامل الأكثر أهمية.

مكتبة OpenSSL التي يستخدمها OpenVPN لتشفير الاتصالات يدعم مجموعة متنوعة من الأصفار, على الرغم من الخدمات المعمارية والهندسية والسمكة المنتفخة هي الأكثر شيوعا.

كيف يعمل تشفير OpenVPN

كما ذكرنا سابقًا ، يتكون تشفير OpenVPN من جزأين: تشفير قناة التحكم وتشفير قناة البيانات.

تشفير قناة التحكم يحمي الاتصال الذي تم إجراؤه بين الكمبيوتر أو الجهاز وخوادم موفر VPN.

تشفير قناة البيانات يؤمن البيانات الفعلية التي يتم إرسالها واستلامها من قبل الطرفين.

للأسف ، يستخدم بعض موفري VPN تشفيرًا أضعف على إحدى هذه القنوات – عادةً قناة البيانات – التي تترك بياناتك في خطر.

إن قوة أمان اتصال OpenVPN تكون بنفس قوة أضعف التشفير المستخدم.

لضمان أقصى قدر من الأمن ، يجب أن تستخدم كلتا القناتين أقوى تشفير ممكن. ومع ذلك ، يمكن للتشفير الأقوى إبطاء سرعات اتصال VPN ، وهذا هو السبب في أن بعض مقدمي الخدمات يستخدمون تشفيرًا أضعف لقناة البيانات – الأمر كله يتعلق بالأهم بالنسبة لك: السرعة أو الأمان.

إذا كان ذلك ممكنًا ، فابحث دائمًا عن أي مزود VPN تفكر فيه للتأكد من أنه يستخدم الطريقة الأكثر أمانًا المتاحة لاتصالات OpenVPN.

يستخدم تشفير قناة التحكم تقنية أمان طبقة النقل (TLS) للتفاوض بشكل آمن على الاتصال من جهازك إلى خوادم VPN. تستخدم المتصفحات TLS لتوفير اتصال آمن للمواقع التي تدعم HTTPS.

فى الختام

طالما أن موفر VPN قام بتطبيق OpenVPN بشكل صحيح على خوادمه وفي تطبيقاته ، فإن البروتوكول ، برأيي المتواضع ، هو بروتوكول VPN الأكثر أمانًا حول.

أظهرت مراجعة 2023 لـ OpenVPN لا نقاط ضعف خطيرة من شأنه أن يؤثر على خصوصية المستخدمين. بينما كانت هناك بعض الثغرات الأمنية التي تركت خوادم OpenVPN مفتوحة لهجمات رفض الخدمة (DoS) ، فإن أحدث إصدار من OpenVPN قام بتوصيل هذه الثقوب.

نظرًا للحماية المرنة من OpenVPN والمرونة والقبول العام من جانب صناعة VPN ، أوصي بشدة باستخدام بروتوكول OpenVPN كلما أمكن ذلك.

لنلخص

دعونا نلقي نظرة على الأفكار الرئيسية التي تناولناها في هذه المقالة. لقد كان طريقًا طويلًا متعرجًا ، لكننا وصلنا إلى النهاية.

التشفير

في أبسط أشكاله ، التشفير هو عملية تحويل النص القابل للقراءة (نص عادي) إلى نص غير قابل للقراءة (نص مشفر) يمكن قراءته فقط إذا كنت تمتلك “الرمز السري” (التشفير) لفك تشفير النص مرة أخرى إلى تنسيق قابل للقراءة.

أصفار التشفير هي خوارزميات لتعليمات كيفية تشفير البيانات ، ومفاتيح التشفير هي أجزاء المعلومات التي تحدد مخرجات التشفير (على سبيل المثال ، النص المشفر). تستخدم بروتوكولات VPN هذه الأصفار لتشفير بياناتك.

يستخدم VPN نفقًا مشفرًا للحفاظ على سرية اتصالك بالإنترنت. هذا يمنع أي جهات خارجية ، مثل مزود خدمة الإنترنت أو الحكومة ، من مراقبة وتسجيل أنشطتك عبر الإنترنت.

بروتوكولات تشفير VPN

يستخدم موفر VPN بروتوكولات التشفير لحماية اتصالك بالإنترنت.

هناك أنواع مختلفة من بروتوكولات التشفير المتاحة لحماية اتصالات VPN ، ولكل منها مزاياها وعيوبها. أهم 4 اعتبارات هي الأصفار (مثل AES أو Blowfish) وبروتوكولات طبقة النقل وتشفير المصافحة ومصادقة SHA التي يستخدمونها.

تتعامل بروتوكولات طبقة النقل مع خدمات الاتصال من طرف إلى طرف (من جهاز إلى جهاز) للتطبيقات ، كتلك المستخدمة على الإنترنت.

تشفير المصافحة هو العملية المستخدمة لإجراء اتصال بين جهازك وخادم موفر VPN. يتحقق هذا “المصافحة” من أنك تتصل بخادم VPN أصلي وليس خادم “مخادع” للقراصنة.

مصادقة SHA هي وظيفة تجزئة التشفير التي يمكن استخدامها لمصادقة الاتصالات.

بروتوكولات

L2TP / أمن بروتوكول الإنترنت

يتوفر بروتوكول الاتصال النفقي من الطبقة الثانية (L2TP) على معظم أنظمة تشغيل سطح المكتب والأجهزة المحمولة. L2TP سهل الاستخدام ويستخدم بشكل عام مع حزمة تشفير IPSec ، لأنه لا يحتوي على تشفير خاص به. سرعتها مماثلة ل OpenVPN و IKEv2.

IKEv2

تدعم كل من أنظمة تشغيل Windows 7 والإصدارات الأحدث و iOS و BlackBerry هذا البروتوكول أصلاً. يعد IKEv2 خيارًا جيدًا لاستخدام الهاتف الذكي ، حيث يضيء عند إعادة الاتصال تلقائيًا بالإنترنت حيث يخسر المستخدمون ثم يستعيدون اتصالات الإنترنت.

SSTP

تم دمج SSTP بإحكام في Windows ، وهو متاح أيضًا للأنظمة الأساسية لنظام التشغيل macOS و Linux و BSD. إنه غير متوافق للاستخدام مع أنفاق VPN من موقع إلى موقع. يدعم مصادقة المستخدم فقط ، وليس مصادقة الجهاز ، مما يجعله قابلاً للاستخدام فقط للوصول إلى العميل عن بُعد ، مثلما يحدث عند تسجيل دخول الموظف عن بُعد إلى خوادم الشركة.

PPTP

على الرغم من أن PPTP كان موجودًا منذ وقت طويل ومتوفر في معظم الأنظمة الأساسية ، إلا أنه غير آمن. ومع ذلك ، لأن تحميل PPTP للتشفير هو الأقل من بين جميع البروتوكولات ، PPTP هو الأسرع.

المسنجر

من بين جميع البروتوكولات التي ألقينا نظرة عليها ، يقدم OpenVPN أفضل نسبة حماية شاملة مقابل نسبة السرعة. إنه مصدر سريع وآمن وموثوق ومفتوح. في حين أنه ليس أصليًا في أي نظام أساسي للأجهزة ، فهناك الكثير من خيارات الطرف الثالث المتاحة.

يعد OpenVPN اختيارًا جيدًا بشكل خاص لمستخدمي VPN المتواجدين في بلدان شديدة التقييد ، مثل الصين. في حين أن Great Firewall في الصين لديه القدرة على حظر العديد من بروتوكولات VPN ، إلا أن متوسط قوته ضد OpenVPN ليس مرتفعًا.

في الختام

بعد قراءة هذه المقالة ، يجب أن يكون لديك الآن فهم أفضل للتشفير ، وكيف تستخدم VPN للتشفير لحماية اتصالك عبر الإنترنت والأنشطة المرتبطة.

كما تقرأ ، في حين أن كل بروتوكول VPN له نقاط قوته وضعفه ، إلا أنه يوفر جميعًا مستوى من الحماية على الأقل عند التكوين بشكل صحيح. يعد OpenVPN أفضل رهان للحماية الشاملة والتوافق والسرعة.

عند النظر في مزود VPN ، تأكد من تقديم OpenVPN كخيار بروتوكول من أجل توفير أفضل حماية لأنشطتك الشخصية والتجارية عبر الإنترنت.

أقترح بشدة ExpressVPN كخيار ، لأنها توفر حماية OpenVPN ، بالإضافة إلى سرعات الاتصال الممتازة وتغطية الخادم العالمية وحماية الخصوصية وخدمة العملاء.

يوفر ExpressVPN أيضًا تطبيقات تدعم OpenVPN لكل الأنظمة الأساسية المتصلة الحديثة تقريبًا.

لمزيد من المعلومات ، تفضل بزيارة موقع ExpressVPN.

“VPN & أمان الإنترنت “من قِبل مايك ماكنزي مرخص بموجب CC بحلول 2.0

إلى مشاركة المفتاح بشكل آمن.

ومع ذلك ، يعتبر التشفير المتماثل أقل أمانًا من التشفير غير المتماثل ، لأنه يمكن لأي شخص يحصل على المفتاح السري أن يفك تشفير البيانات المشفرة.

خوارزميات المفاتيح غير المتماثلة (المفاتيح العامة)

برو: أكثر أمانًا

يخدع: أبطأ

تستخدم خوارزميات المفاتيح غير المتماثلة مفتاحين مختلفين لتشفير وفك تشفير البيانات. يتم توليد هذين المفتاحين بشكل مستقل ، ولا يمكن لأي شخص معرفة المفتاح الخاص الذي يستخدمه الطرف الآخر لتشفير البيانات.

يتم توزيع المفتاح العام للجميع ، ويتم استخدامه لتشفير البيانات. يتم الاحتفاظ بالمفتاح الخاص بشكل آمن من قبل الطرف الذي يريد فك تشفير البيانات.

يعتبر التشفير غير المتماثل أكثر أمانًا من التشفير المتماثل ، لأنه يصعب جدًا فك تشفير البيانات المشفرة دون المفتاح الخاص.